4.2信息系统安全技术课件 2021-2022学年教科版(2019)高中信息技术必修2(19张PPT)

文档属性

| 名称 | 4.2信息系统安全技术课件 2021-2022学年教科版(2019)高中信息技术必修2(19张PPT) |

|

|

| 格式 | pptx | ||

| 文件大小 | 11.9MB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 教科版(2019) | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2022-07-19 00:00:00 | ||

图片预览

文档简介

(共19张PPT)

4.2 信息系统安全技术

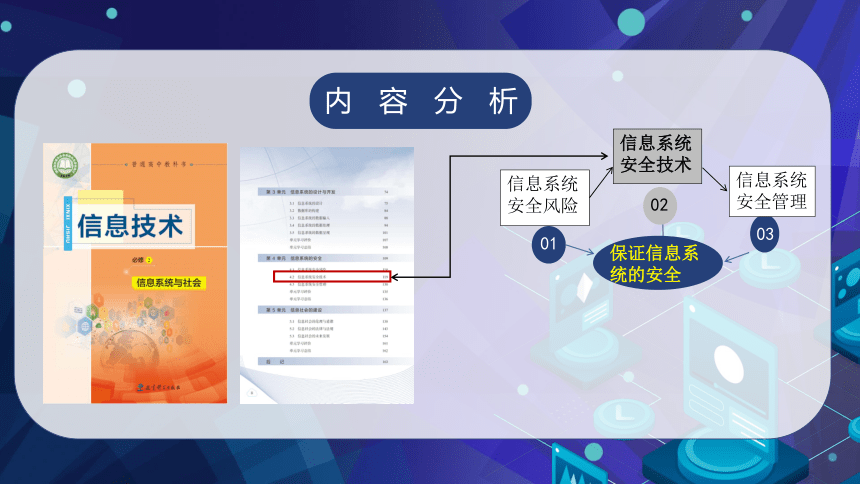

03

信息系统安全管理

信息系统安全风险

01

信息系统安全技术

02

保证信息系统的安全

内容分析

01

了解信息安全技术中的计算机病毒、木马等知识,了解计算机病毒防治技术和防火墙技术。

理解杀毒软件和防火墙的工作原理,能够根据情况采取相应的措施维护信息系统的安全。

02

教学重、难点

案件追踪——精准骗局的形成

经查,犯罪嫌疑人利用技术手段在报名网站植入木马病毒,获取了网站后台登录权限,盗取包括徐玉玉在内的大量考生的报名信息。

问题:“信息是如何泄露的?”

病毒

探究计算机病毒的工作原理,

如何防治计算机病毒?

活动探究一:计算机病毒

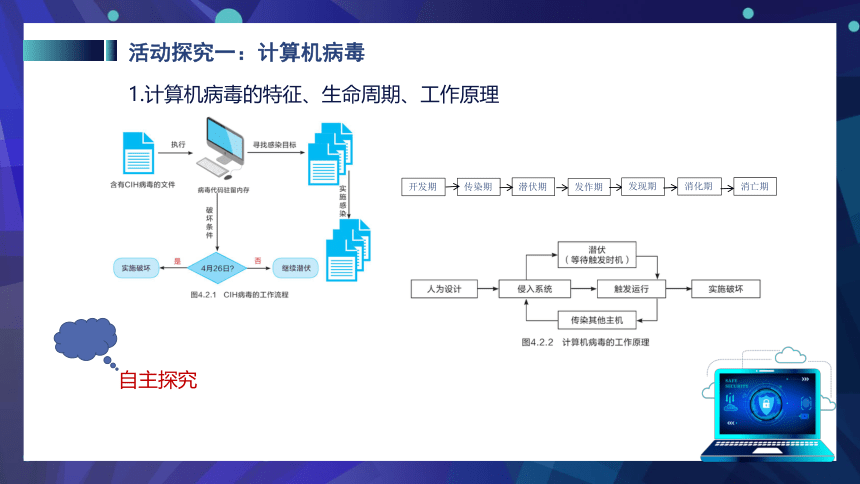

1.计算机病毒的特征、生命周期、工作原理

开发期

传染期

潜伏期

发作期

发现期

消化期

消亡期

自主探究

活动探究一:计算机病毒

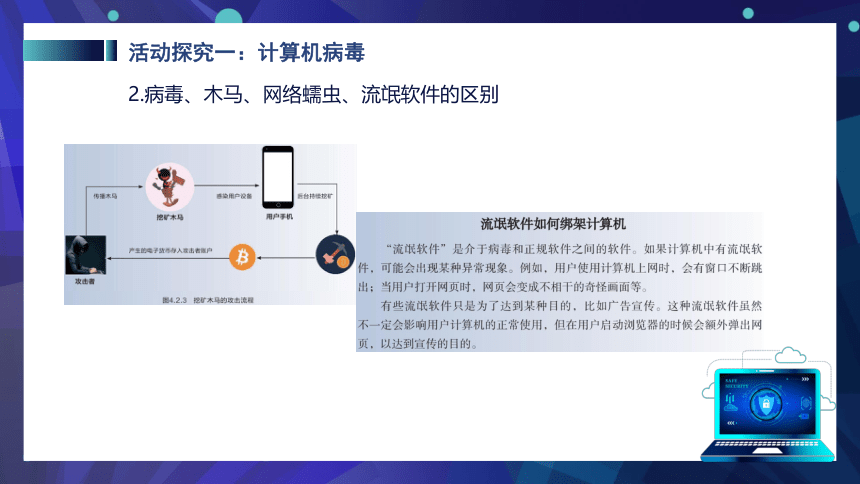

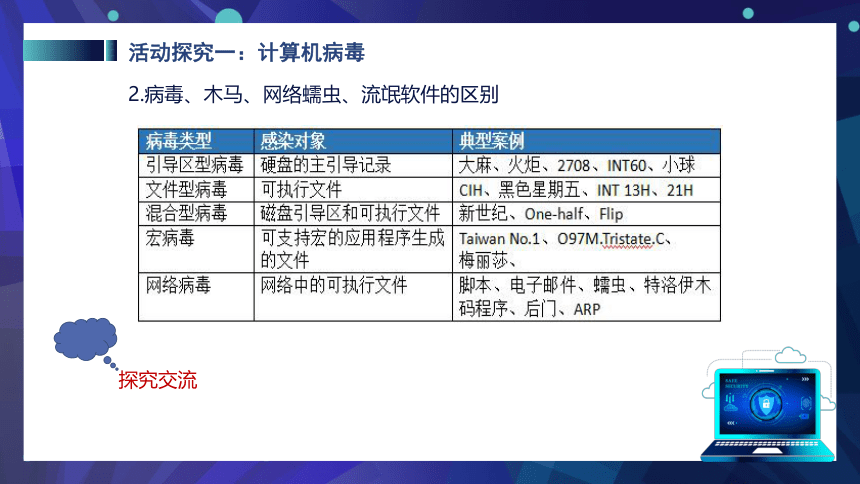

2.病毒、木马、网络蠕虫、流氓软件的区别

活动探究一:计算机病毒

2.病毒、木马、网络蠕虫、流氓软件的区别

探究交流

活动探究一:计算机病毒

3.小组探究活动:

交流杀毒软件的工作原理

分享自己用过的杀毒软件,比较不同杀毒软件

思考:

杀毒软件是如何进行病毒查杀;

是否能够查杀出病毒杀毒软件运行时的资源占用等问题;

试分析影响杀毒软件性能的原因。

活动探究二:计算机病毒

4.计算机病毒防护常识:

链接

软件防护:

安装杀毒软件并经常更新;

安装防火墙;

禁用浏览器中不必要的加载项。

操作防护:

不随意接受、打开陌生人发来的电子邮件、附件或通过QQ传递的文件或网址;

使用移动存储器前,先查杀病毒;

经常查看并去除不必要的启动服务

知识检测一

(1)(多选)下列关于计算机病毒的叙述中,错误的是( )A.计算机病毒通常会造成计算机数据文件的损坏,甚至可能破坏硬件B.只要删除了感染计算机病毒的文件,就可以彻底清除病毒C.计算机病毒是人为编写的程序D.计算机病毒是可预防的

BD

D

(2)下列关于计算机木马的说法错误的是( )A.Word文档也会感染木马B.尽量访问知名网站能减少感染木马的概率C.杀毒软件对防止木马病毒泛滥具有重要作用D.只要不访问互联网,就能避免受到木马侵害

活动探究二:防火墙技术

思考:防火墙究竟防的是什么?

探究防火墙工作的原理;

探究设置防火墙的规则

活动探究二:防火墙技术

小组活动:开启防火墙并进行出入站规则修改与新建。

启用与关闭防火墙

控制面板中找到防火墙

活动探究二:防火墙技术

小组活动:开启防火墙并进行出入站规则修改与新建。

尝试新建某应用程序的出站规则,查看结果

尝试修改入站规则属性,查看ping命令返回信息

知识检测二

(1)计算机网络中防火墙,在内网和外网之间构建一道保护屏障。以下关于一般防火墙说法错误的是( )

A.过滤进、出网络的数据

B.管理进、出网络的访问行为

C.能有效记录因特网上的活动

D.对网络攻击检测和警告

B

(2)防范特洛伊木马软件进入学校网络最好的选择是( )

A.部署击键监控程序 B.部署病毒扫描应用软件

C.部署状态检测防火墙 D.部署调试器应用程序

C

知识检测二

(3)王女士经常通过计算机网络进行购物,从安全角度看,下 面哪项是不好的操作习惯( )

A.在使用网络浏览器时,设置不在计算机中保留网络历史记录和表单数据

B.为计算机安装具有良好声誉的安全防护软件,包括病毒查杀、安全检查和安全加固方面的软件

C.在IE的配置中,设置只能下载和安装经过签名的、安全的ActiveX 控件

D.采用专用的计算机进行网上购物,安装好软件后不对该计算机上的系统软件、应用软件进行升级

D

交流与讨论

问题:安装杀毒软件和启用防火墙就可以避免信息系统遭受攻击了吗?

注册账号页面

设置个人信息系统安全防护

个人账号密码保护安全设置

扫描二维码制授权登录

1.小组协作完成项目学习活动单,通过问题记录单中的问题的提出与解决,以及项目思维导图进行项目汇报与展示。

2.项目展示结束后,学生完成项目评价表,对于自身和小组成员进行评价。

项目展示与评价

项目总结

项目引导

项目探究

项目展示与评价

项目总结

THE END !

2022年7月

4.2 信息系统安全技术

03

信息系统安全管理

信息系统安全风险

01

信息系统安全技术

02

保证信息系统的安全

内容分析

01

了解信息安全技术中的计算机病毒、木马等知识,了解计算机病毒防治技术和防火墙技术。

理解杀毒软件和防火墙的工作原理,能够根据情况采取相应的措施维护信息系统的安全。

02

教学重、难点

案件追踪——精准骗局的形成

经查,犯罪嫌疑人利用技术手段在报名网站植入木马病毒,获取了网站后台登录权限,盗取包括徐玉玉在内的大量考生的报名信息。

问题:“信息是如何泄露的?”

病毒

探究计算机病毒的工作原理,

如何防治计算机病毒?

活动探究一:计算机病毒

1.计算机病毒的特征、生命周期、工作原理

开发期

传染期

潜伏期

发作期

发现期

消化期

消亡期

自主探究

活动探究一:计算机病毒

2.病毒、木马、网络蠕虫、流氓软件的区别

活动探究一:计算机病毒

2.病毒、木马、网络蠕虫、流氓软件的区别

探究交流

活动探究一:计算机病毒

3.小组探究活动:

交流杀毒软件的工作原理

分享自己用过的杀毒软件,比较不同杀毒软件

思考:

杀毒软件是如何进行病毒查杀;

是否能够查杀出病毒杀毒软件运行时的资源占用等问题;

试分析影响杀毒软件性能的原因。

活动探究二:计算机病毒

4.计算机病毒防护常识:

链接

软件防护:

安装杀毒软件并经常更新;

安装防火墙;

禁用浏览器中不必要的加载项。

操作防护:

不随意接受、打开陌生人发来的电子邮件、附件或通过QQ传递的文件或网址;

使用移动存储器前,先查杀病毒;

经常查看并去除不必要的启动服务

知识检测一

(1)(多选)下列关于计算机病毒的叙述中,错误的是( )A.计算机病毒通常会造成计算机数据文件的损坏,甚至可能破坏硬件B.只要删除了感染计算机病毒的文件,就可以彻底清除病毒C.计算机病毒是人为编写的程序D.计算机病毒是可预防的

BD

D

(2)下列关于计算机木马的说法错误的是( )A.Word文档也会感染木马B.尽量访问知名网站能减少感染木马的概率C.杀毒软件对防止木马病毒泛滥具有重要作用D.只要不访问互联网,就能避免受到木马侵害

活动探究二:防火墙技术

思考:防火墙究竟防的是什么?

探究防火墙工作的原理;

探究设置防火墙的规则

活动探究二:防火墙技术

小组活动:开启防火墙并进行出入站规则修改与新建。

启用与关闭防火墙

控制面板中找到防火墙

活动探究二:防火墙技术

小组活动:开启防火墙并进行出入站规则修改与新建。

尝试新建某应用程序的出站规则,查看结果

尝试修改入站规则属性,查看ping命令返回信息

知识检测二

(1)计算机网络中防火墙,在内网和外网之间构建一道保护屏障。以下关于一般防火墙说法错误的是( )

A.过滤进、出网络的数据

B.管理进、出网络的访问行为

C.能有效记录因特网上的活动

D.对网络攻击检测和警告

B

(2)防范特洛伊木马软件进入学校网络最好的选择是( )

A.部署击键监控程序 B.部署病毒扫描应用软件

C.部署状态检测防火墙 D.部署调试器应用程序

C

知识检测二

(3)王女士经常通过计算机网络进行购物,从安全角度看,下 面哪项是不好的操作习惯( )

A.在使用网络浏览器时,设置不在计算机中保留网络历史记录和表单数据

B.为计算机安装具有良好声誉的安全防护软件,包括病毒查杀、安全检查和安全加固方面的软件

C.在IE的配置中,设置只能下载和安装经过签名的、安全的ActiveX 控件

D.采用专用的计算机进行网上购物,安装好软件后不对该计算机上的系统软件、应用软件进行升级

D

交流与讨论

问题:安装杀毒软件和启用防火墙就可以避免信息系统遭受攻击了吗?

注册账号页面

设置个人信息系统安全防护

个人账号密码保护安全设置

扫描二维码制授权登录

1.小组协作完成项目学习活动单,通过问题记录单中的问题的提出与解决,以及项目思维导图进行项目汇报与展示。

2.项目展示结束后,学生完成项目评价表,对于自身和小组成员进行评价。

项目展示与评价

项目总结

项目引导

项目探究

项目展示与评价

项目总结

THE END !

2022年7月

同课章节目录

- 第1单元 信息系统的组成与功能

- 1.1 信息系统的组成

- 1.2 信息系统的功能

- 第2单元 信息系统的集成

- 2.1 计算机系统的组成

- 2.2 计算机系统互联

- 2.3 无线局域网的组建

- 2.4 基于物联网的信息系统

- 2.5 远程控制系统的组建

- 2.6 小型信息系统的组建

- 第3单元 信息系统的设计与开发

- 3.1 信息系统的设计

- 3.2 数据库的构建

- 3.3 信息系统的数据输入

- 3.4 信息系统的数据处理

- 3.5 信息系统的数据呈现

- 第4单元 信息系统的安全

- 4.1 信息系统安全风险

- 4.2 信息系统安全技术

- 4.3 信息系统安全管理

- 第5单元 信息社会的建设

- 5.1 信息社会的伦理与道德

- 5.2 信息社会的法律与法规

- 5.3 信息社会的未来发展