第一章活动3安全使用网络(第一课时)教案2021—2022学年人教版(新疆专用)七年级下册

文档属性

| 名称 | 第一章活动3安全使用网络(第一课时)教案2021—2022学年人教版(新疆专用)七年级下册 |

|

|

| 格式 | docx | ||

| 文件大小 | 25.6KB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 人教版 | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2022-09-02 00:00:00 | ||

图片预览

文档简介

课题:活动3 安全使用网络 (第一课时)

备课教师: 授课年级: 七年级

教材分析

本活动是人民教育出版社七年级信息技术下册第一章网络基础知识 活动3 安全使用网络的教学内容。主要内容是了解影响网络安全的因素;掌握简单的网络安全保护策略和方法,了解网络对身心的影响和个人隐私保护相关政策。本节课主要是了解影响网络安全的因素;掌握简单的网络安全保护策略和方法。

学情分析

通过前面的学习,学生已经了解了网络的发展历史;熟悉局域网和广域网,知道IP地址和域名等相关概念,了解常见的网络设备,学会组建局域网、共享上网的操作方法。这为进一步学习安全使用网络打下了基础。

设计思路

1.导入:通过创设问题情境,激发学生学习的兴趣。 2.展开:首先引导学生了解网络通信面临的威胁;接着引导学生了解防御恶意软件;接下来引导学生学习使用加密技术;然后引导学生了解采用冗余措施;最后引导学生理解多种身份认证技术。 3.结束:首先引导学生进行实践操作,理解、巩固所学知识与内容。然后引导学生进行归纳、小结,最后布置作业结束。

教学准备

1.教师准备:多媒体网络教室软件、课件等。 2.学生准备:课堂笔记本;预习活动3 安全使用网络课文第38——44页的内容。

课时安排

第一课时

课时目标

知识与技能:了解网络通讯面临的威胁;了解防御恶意软件;了解使用加密技术;了解采用冗余措施;理解多种身份认证技术等。 过程与方法:通过学生自学、探究、教师讲解等,了解网络通信面临的威胁;了解安全技术简介的有关知识。 情感、态度与价值观:通过学习,培养学生的网络安全意识,提高学生的网络安全防范能力。

课时重点

网络通信面临的威胁;了解防御恶意软件;了解使用加密技术及了解采用冗余措施。

课时难点

理解网络通讯面临的威胁;理解多种身份认证技术。

教学方法

自学引导法、讲解法、合作探究法等。

教学过程

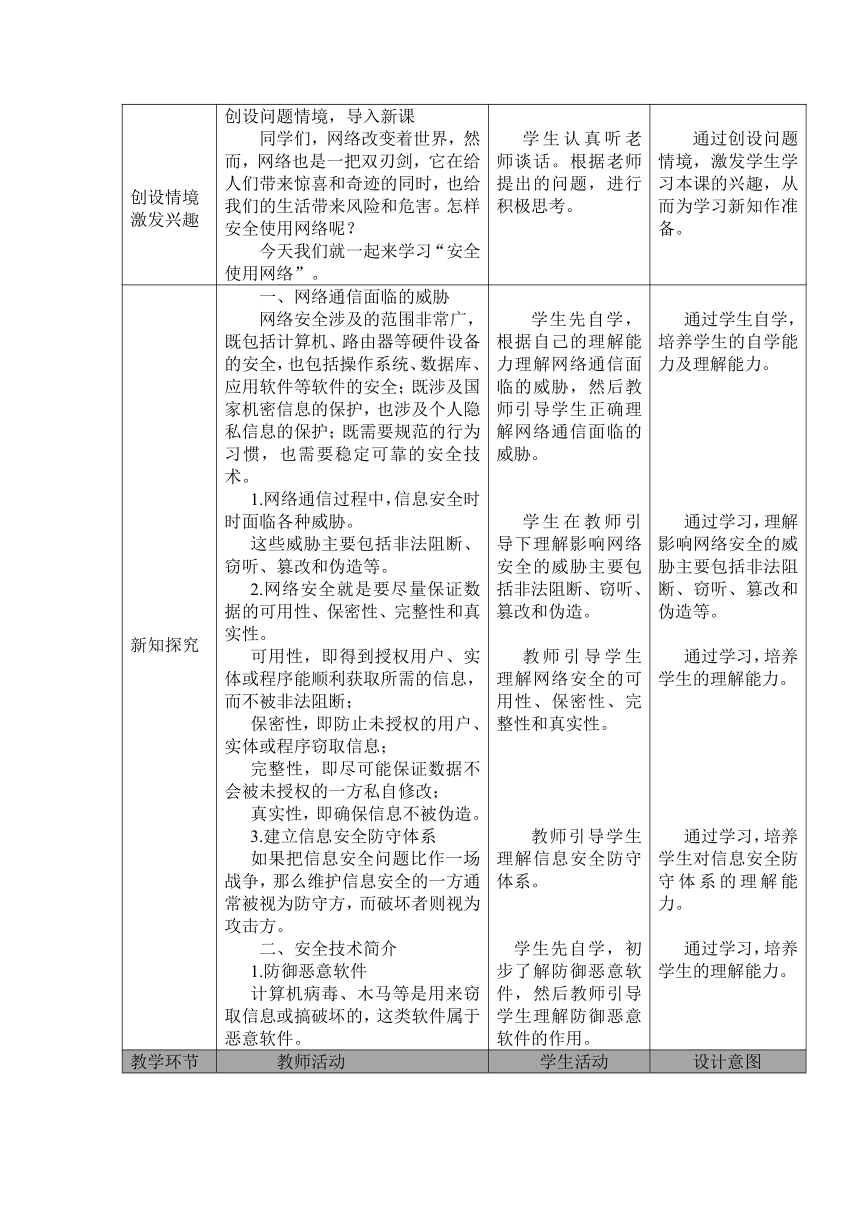

教学环节 教师活动 学生活动 设计意图

创设情境 激发兴趣 创设问题情境,导入新课 同学们,网络改变着世界,然而,网络也是一把双刃剑,它在给人们带来惊喜和奇迹的同时,也给我们的生活带来风险和危害。怎样安全使用网络呢? 今天我们就一起来学习“安全使用网络”。 学生认真听老师谈话。根据老师提出的问题,进行积极思考。 通过创设问题情境,激发学生学习本课的兴趣,从而为学习新知作准备。

新知探究 网络通信面临的威胁 网络安全涉及的范围非常广,既包括计算机、路由器等硬件设备的安全,也包括操作系统、数据库、应用软件等软件的安全;既涉及国家机密信息的保护,也涉及个人隐私信息的保护;既需要规范的行为习惯,也需要稳定可靠的安全技术。 网络通信过程中,信息安全时 时面临各种威胁。 这些威胁主要包括非法阻断、窃听、篡改和伪造等。 2.网络安全就是要尽量保证数据的可用性、保密性、完整性和真实性。 可用性,即得到授权用户、实体或程序能顺利获取所需的信息,而不被非法阻断; 保密性,即防止未授权的用户、实体或程序窃取信息; 完整性,即尽可能保证数据不会被未授权的一方私自修改; 真实性,即确保信息不被伪造。 3.建立信息安全防守体系 如果把信息安全问题比作一场战争,那么维护信息安全的一方通常被视为防守方,而破坏者则视为攻击方。 安全技术简介 1.防御恶意软件 计算机病毒、木马等是用来窃取信息或搞破坏的,这类软件属于恶意软件。 学生先自学,根据自己的理解能力理解网络通信面临的威胁,然后教师引导学生正确理解网络通信面临的威胁。 学生在教师引导下理解影响网络安全的威胁主要包括非法阻断、窃听、篡改和伪造。 教师引导学生理解网络安全的可用性、保密性、完整性和真实性。 教师引导学生理解信息安全防守体系。 学生先自学,初步了解防御恶意软件,然后教师引导学生理解防御恶意软件的作用。 通过学生自学,培养学生的自学能力及理解能力。 通过学习,理解影响网络安全的威胁主要包括非法阻断、窃听、篡改和伪造等。 通过学习,培养学生的理解能力。 通过学习,培养学生对信息安全防守体系的理解能力。 通过学习,培养学生的理解能力。

教学环节 教师活动 学生活动 设计意图

新知探究 恶意软件的防治一般涉及查、防、杀三方面的工作。 查,顾名思义,就是找出恶意软件的过程,只有先正确地识别恶意软件,才可能有效地防御和清除;防,通常指预防感染恶意软件的各种措施,它是成功防治的关键所在;杀,一般指清除已经找到的恶意软件,只有具备了强大的清除能力,才可能帮助用户尽可能完好地恢复计算机系统。 木马也是一类常见的恶意软件,它可以远程控制计算机。 木马通常会跟随操作系统自动运行,并悄悄地在某一端口进行侦听。 为了防止木马,很多单位和个人都安装了防火墙。 防火墙可由软件构成,也可由硬件构成。启用后,防火墙就会默默地保护系统的网络通信安全了。 使用加密技术 加密,可以简单理解为通过某种方式,把数据转换成另一种形式,知道密钥的人可以通过“解密”操作得到原有数据,其他人则无法获悉。 采用冗余措施 由于网络通信稳定性、可靠性等方面的考虑,人们会对一些关键部件或功能进行重复配置,即冗余配置。 当某部分出现故障时,冗余配置的“备件”就可以及时介入并承担工作,从而保证网络通信畅通。 网络通信会涉及大量的数据,如果保存这些数据的硬件等设备发生了故障,网络通信就可能会受到严重影响。冗余存储技术可以解决类似问题。 为了进一步提升数据的安全性,很多机构还会在不同地点的数 学生先自学,初步了解防御恶意软件,然后教师引导学生理解防御恶意软件的作用。 学生自学了解 加密技术,接着教师引导下理解加密技术。 学生先自学采用冗余措施,然后教师引导学生理解采用冗余措施。 通过学习,培养学生的理解能力。 通过学习,培养学生的学习能力及理解能力。 通过学习,培养学生的自学能力及理解能力。

教学环节 教师活动 学生活动 设计意图

新知探究 据中心保存同样的数据,这样即使某数据中心遇到了地震、火灾等天灾人祸,也不会影响数据的安全。 4.多种身份认证技术 使用网络服务时经常要输入密码。如,即时聊天软件登录密码、使用云盘的密码等,这些密码其实就是用来进行身份认证的。聊天服务器要求人们输入账号和密码,只有两者与系统中的已有信息匹配时才允许进入,这就是身份识别和认证过程。 有一些信息系统进行身份认证时,用户光有账户和密码还不行,还得提供特殊的认证文件,或者磁卡、U盾等物理设备,这就是多因素认证,可以进一步提高认证的安全性和可靠性。 此外,还有一些网络服务会采用基于生物特征的认证方式,如指纹认证、声音认证、虹膜认证等。 学生自学多种身份认证技术,教师引导学生理解多种身份认证技术。 通过学习,培养学生的自学能力及理解能力。

实践操作 学生动手完成课本第41页动手实践。 学生动手实践练习,教师巡回检查。 通过练习,巩固学生对所学知识的理解和掌握。

课堂小结 本节课我们学习了哪些知识? 网络安全要保证数据的哪些特性? 什么是恶意软件? 为了防止木马,人们给计算机安装了什么? 我们在使用即时聊天时,需要输入那些信息? 你还有哪些困惑? 学生在老师的引导下,对本节课的知识内容进行归纳、总结。 对本节所学内容进行归纳、小结,回顾所学知识。培养学生的归纳、整理能力。

作业设计 完成课本第42页动手实践1、2、3、4题。 学生思考并动手操作完成作业。 通过作业,巩固对所学知识的理解。

板书设计

活动3 安全使用网络(一) 网络通信面临的威胁 安全技术简介 防御恶意软件 使用加密技术 采用冗余措施 多种身份认证技术

课后反思

备课教师: 授课年级: 七年级

教材分析

本活动是人民教育出版社七年级信息技术下册第一章网络基础知识 活动3 安全使用网络的教学内容。主要内容是了解影响网络安全的因素;掌握简单的网络安全保护策略和方法,了解网络对身心的影响和个人隐私保护相关政策。本节课主要是了解影响网络安全的因素;掌握简单的网络安全保护策略和方法。

学情分析

通过前面的学习,学生已经了解了网络的发展历史;熟悉局域网和广域网,知道IP地址和域名等相关概念,了解常见的网络设备,学会组建局域网、共享上网的操作方法。这为进一步学习安全使用网络打下了基础。

设计思路

1.导入:通过创设问题情境,激发学生学习的兴趣。 2.展开:首先引导学生了解网络通信面临的威胁;接着引导学生了解防御恶意软件;接下来引导学生学习使用加密技术;然后引导学生了解采用冗余措施;最后引导学生理解多种身份认证技术。 3.结束:首先引导学生进行实践操作,理解、巩固所学知识与内容。然后引导学生进行归纳、小结,最后布置作业结束。

教学准备

1.教师准备:多媒体网络教室软件、课件等。 2.学生准备:课堂笔记本;预习活动3 安全使用网络课文第38——44页的内容。

课时安排

第一课时

课时目标

知识与技能:了解网络通讯面临的威胁;了解防御恶意软件;了解使用加密技术;了解采用冗余措施;理解多种身份认证技术等。 过程与方法:通过学生自学、探究、教师讲解等,了解网络通信面临的威胁;了解安全技术简介的有关知识。 情感、态度与价值观:通过学习,培养学生的网络安全意识,提高学生的网络安全防范能力。

课时重点

网络通信面临的威胁;了解防御恶意软件;了解使用加密技术及了解采用冗余措施。

课时难点

理解网络通讯面临的威胁;理解多种身份认证技术。

教学方法

自学引导法、讲解法、合作探究法等。

教学过程

教学环节 教师活动 学生活动 设计意图

创设情境 激发兴趣 创设问题情境,导入新课 同学们,网络改变着世界,然而,网络也是一把双刃剑,它在给人们带来惊喜和奇迹的同时,也给我们的生活带来风险和危害。怎样安全使用网络呢? 今天我们就一起来学习“安全使用网络”。 学生认真听老师谈话。根据老师提出的问题,进行积极思考。 通过创设问题情境,激发学生学习本课的兴趣,从而为学习新知作准备。

新知探究 网络通信面临的威胁 网络安全涉及的范围非常广,既包括计算机、路由器等硬件设备的安全,也包括操作系统、数据库、应用软件等软件的安全;既涉及国家机密信息的保护,也涉及个人隐私信息的保护;既需要规范的行为习惯,也需要稳定可靠的安全技术。 网络通信过程中,信息安全时 时面临各种威胁。 这些威胁主要包括非法阻断、窃听、篡改和伪造等。 2.网络安全就是要尽量保证数据的可用性、保密性、完整性和真实性。 可用性,即得到授权用户、实体或程序能顺利获取所需的信息,而不被非法阻断; 保密性,即防止未授权的用户、实体或程序窃取信息; 完整性,即尽可能保证数据不会被未授权的一方私自修改; 真实性,即确保信息不被伪造。 3.建立信息安全防守体系 如果把信息安全问题比作一场战争,那么维护信息安全的一方通常被视为防守方,而破坏者则视为攻击方。 安全技术简介 1.防御恶意软件 计算机病毒、木马等是用来窃取信息或搞破坏的,这类软件属于恶意软件。 学生先自学,根据自己的理解能力理解网络通信面临的威胁,然后教师引导学生正确理解网络通信面临的威胁。 学生在教师引导下理解影响网络安全的威胁主要包括非法阻断、窃听、篡改和伪造。 教师引导学生理解网络安全的可用性、保密性、完整性和真实性。 教师引导学生理解信息安全防守体系。 学生先自学,初步了解防御恶意软件,然后教师引导学生理解防御恶意软件的作用。 通过学生自学,培养学生的自学能力及理解能力。 通过学习,理解影响网络安全的威胁主要包括非法阻断、窃听、篡改和伪造等。 通过学习,培养学生的理解能力。 通过学习,培养学生对信息安全防守体系的理解能力。 通过学习,培养学生的理解能力。

教学环节 教师活动 学生活动 设计意图

新知探究 恶意软件的防治一般涉及查、防、杀三方面的工作。 查,顾名思义,就是找出恶意软件的过程,只有先正确地识别恶意软件,才可能有效地防御和清除;防,通常指预防感染恶意软件的各种措施,它是成功防治的关键所在;杀,一般指清除已经找到的恶意软件,只有具备了强大的清除能力,才可能帮助用户尽可能完好地恢复计算机系统。 木马也是一类常见的恶意软件,它可以远程控制计算机。 木马通常会跟随操作系统自动运行,并悄悄地在某一端口进行侦听。 为了防止木马,很多单位和个人都安装了防火墙。 防火墙可由软件构成,也可由硬件构成。启用后,防火墙就会默默地保护系统的网络通信安全了。 使用加密技术 加密,可以简单理解为通过某种方式,把数据转换成另一种形式,知道密钥的人可以通过“解密”操作得到原有数据,其他人则无法获悉。 采用冗余措施 由于网络通信稳定性、可靠性等方面的考虑,人们会对一些关键部件或功能进行重复配置,即冗余配置。 当某部分出现故障时,冗余配置的“备件”就可以及时介入并承担工作,从而保证网络通信畅通。 网络通信会涉及大量的数据,如果保存这些数据的硬件等设备发生了故障,网络通信就可能会受到严重影响。冗余存储技术可以解决类似问题。 为了进一步提升数据的安全性,很多机构还会在不同地点的数 学生先自学,初步了解防御恶意软件,然后教师引导学生理解防御恶意软件的作用。 学生自学了解 加密技术,接着教师引导下理解加密技术。 学生先自学采用冗余措施,然后教师引导学生理解采用冗余措施。 通过学习,培养学生的理解能力。 通过学习,培养学生的学习能力及理解能力。 通过学习,培养学生的自学能力及理解能力。

教学环节 教师活动 学生活动 设计意图

新知探究 据中心保存同样的数据,这样即使某数据中心遇到了地震、火灾等天灾人祸,也不会影响数据的安全。 4.多种身份认证技术 使用网络服务时经常要输入密码。如,即时聊天软件登录密码、使用云盘的密码等,这些密码其实就是用来进行身份认证的。聊天服务器要求人们输入账号和密码,只有两者与系统中的已有信息匹配时才允许进入,这就是身份识别和认证过程。 有一些信息系统进行身份认证时,用户光有账户和密码还不行,还得提供特殊的认证文件,或者磁卡、U盾等物理设备,这就是多因素认证,可以进一步提高认证的安全性和可靠性。 此外,还有一些网络服务会采用基于生物特征的认证方式,如指纹认证、声音认证、虹膜认证等。 学生自学多种身份认证技术,教师引导学生理解多种身份认证技术。 通过学习,培养学生的自学能力及理解能力。

实践操作 学生动手完成课本第41页动手实践。 学生动手实践练习,教师巡回检查。 通过练习,巩固学生对所学知识的理解和掌握。

课堂小结 本节课我们学习了哪些知识? 网络安全要保证数据的哪些特性? 什么是恶意软件? 为了防止木马,人们给计算机安装了什么? 我们在使用即时聊天时,需要输入那些信息? 你还有哪些困惑? 学生在老师的引导下,对本节课的知识内容进行归纳、总结。 对本节所学内容进行归纳、小结,回顾所学知识。培养学生的归纳、整理能力。

作业设计 完成课本第42页动手实践1、2、3、4题。 学生思考并动手操作完成作业。 通过作业,巩固对所学知识的理解。

板书设计

活动3 安全使用网络(一) 网络通信面临的威胁 安全技术简介 防御恶意软件 使用加密技术 采用冗余措施 多种身份认证技术

课后反思

同课章节目录