7.3 信息的安全和保护 课件(23张幻灯片)

文档属性

| 名称 | 7.3 信息的安全和保护 课件(23张幻灯片) |

|

|

| 格式 | zip | ||

| 文件大小 | 1.0MB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 浙教版 | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2019-01-14 00:00:00 | ||

图片预览

文档简介

课件23张PPT。 第七章 信息技术与社会

7.3、信息的安全与防护

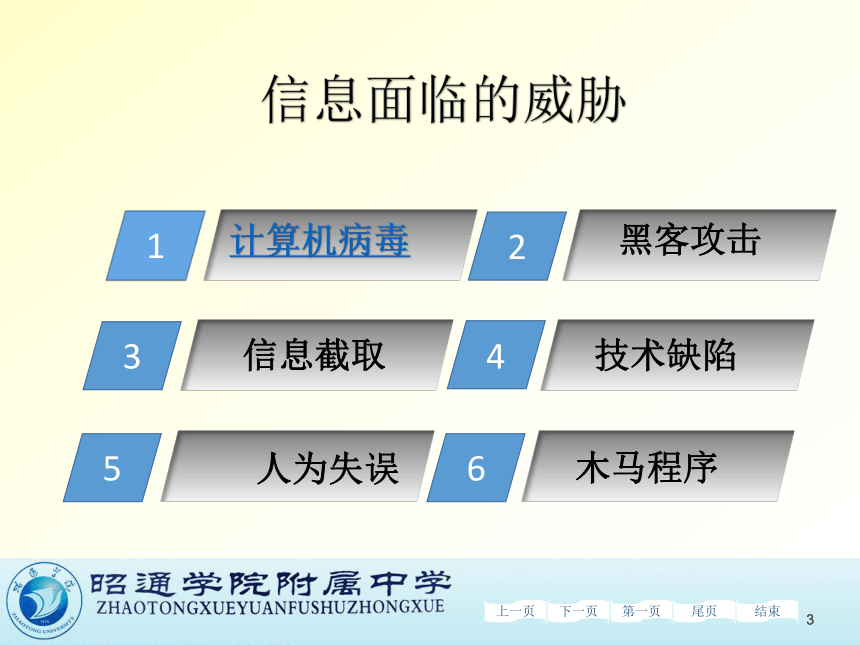

本章教学目标:33信息面临的威胁1计算机病毒 24635黑客攻击 信息截取技术缺陷 人为失误 木马程序 思考1:什么是计算机的病毒?

思考2:计算机病毒的特征?

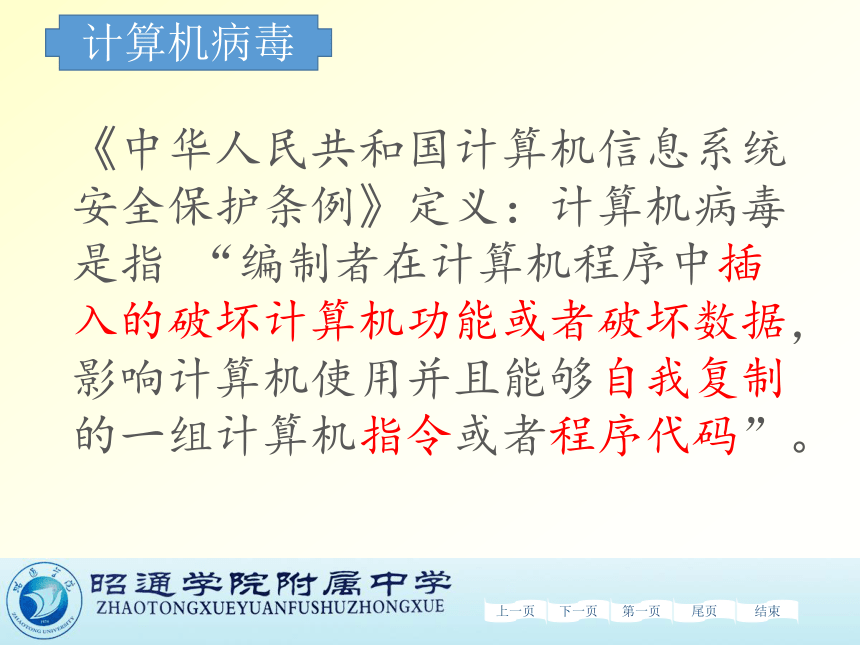

《中华人民共和国计算机信息系统安全保护条例》定义:计算机病毒是指 “编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。计算机病毒计算机病毒 VS计算机指令或者程序代码 生物病毒潜伏性特征32451传染性寄生性破坏性爆发性计

算

机

病

毒

特

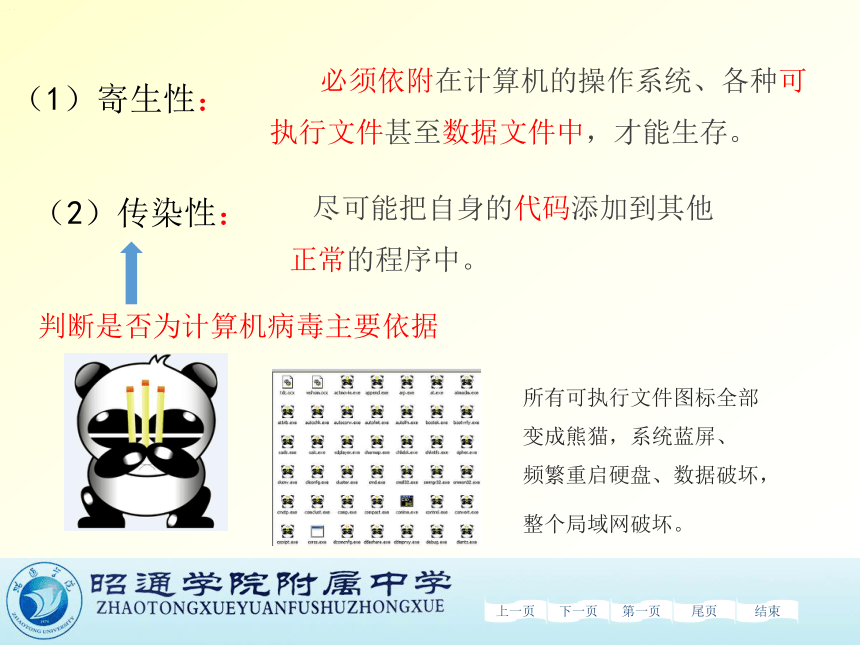

征(2)传染性: 尽可能把自身的代码添加到其他

正常的程序中。(1)寄生性: 必须依附在计算机的操作系统、各种可执行文件甚至数据文件中,才能生存。(3)潜伏性:(4)爆发性:在某些特定条件下或受到外界刺激便会发作。CIH病毒预定的时间、日期、文件类型

或某些特定数据等。病毒通常有一定的潜伏期,可以长时间隐藏在合法文件中而不被发现。黑色星期五(5)破坏性:病毒被激发后破坏计算机系统内的信息。1、把病毒传染给正常程序2、自身破坏板块进行破坏非典型肺炎病毒---计算机病毒12良性WindowsNT型等系统引导型病毒可执行文件型病毒蠕虫病毒等等特洛伊木马病毒Internet语言病毒破坏情况感染系统基本类型恶性DOS型计算机感染病毒的症状:(1)装入程序的时间比平时长、运行异常磁盘空间突然变小,或系统不能识别磁盘设备有异常动作,如突然死机又自动重启等访问设备时有异常现象,如显示器显示乱字符、打印机乱动作或打印乱字符;

程序或数据无缘无故地丢失,找不到文件计算机感染病毒的症状:(2)可执行文件、覆盖文件或一些数据文件长度发生变化发现来历不明的隐含文件访问设备的时间经平时长,如长时间访问磁盘等现象上网的计算机发生不能控制的自动操作现象机器发出怪声。8特洛伊木马病毒蠕虫病毒1、木马不会自动传染

2、木马是窃取资料的

3、通过将自身伪装,吸引用户下载执行

1、通常是经过网络连接复制自身到其他的计算机系统中。

2、传染途径是通过网络和电子邮件。常见两种计算机病毒服务器和客户端(控制器部分)1木马病毒:盗号型、下载型、

网络游戏型、网页点击类……木马病毒:盗号型、下载型、

网络游戏型、网页点击类……计算机病毒的防治第二步第三步预防检查杀毒 1、不使用来历不明的软盘和光盘2、对从网上下载的各种软件要先检查 和杀毒后再安装3、对重要的数据定期进行备份4、不非法复制别人的软件预防为主养成良好的上网习惯5、安装具有智能分析功能的反病毒软件检

查

和

杀

毒 金山毒霸

瑞星杀毒

熊猫卫士等其它病毒专杀工具360(360的安装和快速扫描)

卡巴斯基思考:在生活中我们应该如何来保护我们自己的信息呢?不要向任何人透露你的上网密码;不要在对话框中保存密码;不要用单一的密码;不要在网络上随意公布或留下自己的电子邮件地址,特别是注册用户的正式电子邮件地址;不要随意打开陌生生发来的网络连接;不要随意下载不安全的软件;杀毒软件定期更新安装计算机系统补丁程序1.关于计算机病毒的叙述,下列正确的是( )

A、只要不上网就不会感染病毒

B、当感染某病毒被清除后, 计算机就会对此病毒具有免疫性

C、只要是正版杀毒软件就能有效防治各种计算机病毒

D、计算机病毒是人为编制的程序练一练D2.下列关于计算机病毒的有关叙述,正确的是( )

A、计算机病毒只能通过网络传播

B、传播计算机病毒不算犯罪

C、计算机病毒是一种特殊的程序

D、计算机病毒是计算机的硬件故障C计算机病毒概念计算机病毒特征计算机感染病毒症状计算机病毒防治信息的保护方法破坏功能 、自我复制、计算机指令或者代码寄生性、传染性、潜伏性

爆发性、破坏性功能异常、数据丢失、

内存变小……预防、检查、消毒安装正规软件、定期进行杀毒……课堂小结课后作业: 2、 收集近五年爆发的计算机病The End Thanks!信息的安全与防护

《中华人民共和国计算机信息系统安全保护条例》定义:计算机病毒是指 “编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。计算机病毒计算机病毒 VS计算机指令或者程序代码 生物病毒潜伏性特征32451传染性寄生性破坏性爆发性计

算

机

病

毒

特

征(2)传染性: 尽可能把自身的代码添加到其他

正常的程序中。(1)寄生性: 必须依附在计算机的操作系统、各种可执行文件甚至数据文件中,才能生存。(3)潜伏性:(4)爆发性:在某些特定条件下或受到外界刺激便会发作。CIH病毒预定的时间、日期、文件类型

或某些特定数据等。病毒通常有一定的潜伏期,可以长时间隐藏在合法文件中而不被发现。黑色星期五(5)破坏性:病毒被激发后破坏计算机系统内的信息。1、把病毒传染给正常程序2、自身破坏板块进行破坏非典型肺炎病毒---计算机病毒12良性WindowsNT型等系统引导型病毒可执行文件型病毒蠕虫病毒等等特洛伊木马病毒Internet语言病毒破坏情况感染系统基本类型恶性DOS型计算机感染病毒的症状:(1)装入程序的时间比平时长、运行异常磁盘空间突然变小,或系统不能识别磁盘设备有异常动作,如突然死机又自动重启等访问设备时有异常现象,如显示器显示乱字符、打印机乱动作或打印乱字符;

程序或数据无缘无故地丢失,找不到文件计算机感染病毒的症状:(2)可执行文件、覆盖文件或一些数据文件长度发生变化发现来历不明的隐含文件访问设备的时间经平时长,如长时间访问磁盘等现象上网的计算机发生不能控制的自动操作现象机器发出怪声。8特洛伊木马病毒蠕虫病毒1、木马不会自动传染

2、木马是窃取资料的

3、通过将自身伪装,吸引用户下载执行

1、通常是经过网络连接复制自身到其他的计算机系统中。

2、传染途径是通过网络和电子邮件。常见两种计算机病毒服务器和客户端(控制器部分)1木马病毒:盗号型、下载型、

网络游戏型、网页点击类……木马病毒:盗号型、下载型、

网络游戏型、网页点击类……计算机病毒的防治第二步第三步预防检查杀毒 1、不使用来历不明的软盘和光盘2、对从网上下载的各种软件要先检查 和杀毒后再安装3、对重要的数据定期进行备份4、不非法复制别人的软件预防为主养成良好的上网习惯5、安装具有智能分析功能的反病毒软件检

查

和

杀

毒 金山毒霸

瑞星杀毒

熊猫卫士等其它病毒专杀工具360(360的安装和快速扫描)

卡巴斯基思考:在生活中我们应该如何来保护我们自己的信息呢?不要向任何人透露你的上网密码;不要在对话框中保存密码;不要用单一的密码;不要在网络上随意公布或留下自己的电子邮件地址,特别是注册用户的正式电子邮件地址;不要随意打开陌生生发来的网络连接;不要随意下载不安全的软件;杀毒软件定期更新安装计算机系统补丁程序1.关于计算机病毒的叙述,下列正确的是( )

A、只要不上网就不会感染病毒

B、当感染某病毒被清除后, 计算机就会对此病毒具有免疫性

C、只要是正版杀毒软件就能有效防治各种计算机病毒

D、计算机病毒是人为编制的程序练一练D2.下列关于计算机病毒的有关叙述,正确的是( )

A、计算机病毒只能通过网络传播

B、传播计算机病毒不算犯罪

C、计算机病毒是一种特殊的程序

D、计算机病毒是计算机的硬件故障C计算机病毒概念计算机病毒特征计算机感染病毒症状计算机病毒防治信息的保护方法破坏功能 、自我复制、计算机指令或者代码寄生性、传染性、潜伏性

爆发性、破坏性功能异常、数据丢失、

内存变小……预防、检查、消毒安装正规软件、定期进行杀毒……课堂小结课后作业: 2、 收集近五年爆发的计算机病The End Thanks!信息的安全与防护

同课章节目录

- 第一章 信息与信息技术

- 1.1 信息及其特征

- 1.2 信息的编码

- 1.3 信息技术

- 第二章 信息的来源与获取

- 2.1 信息获取的方法

- 2.2 因特网上信息的浏览与获取

- 2.3 网上资源检索

- 2.4 因特网信息资源评价

- 第三章 信息的加工

- 3.1 现代信息处理工具——计算机

- 3.2 字处理和表处理

- 3.3 多媒体信息处理

- 3.4 算法及其实现

- 3.5 智能处理

- 第四章 信息的管理

- 4.1 信息资源管理及其沿革

- 4.2 数据库系统

- 第五章 信息的表达与交流

- 5.1 信息表达

- 5.2 电子邮件

- 5.3 电子公告板、在线游戏

- 第六章 网页的设计与制作

- 6.1 网站和网页

- 6.2 网页制作

- 第七章 信息技术与社会

- 7.1 信息技术对人类社会的影响

- 7.2 知识产权

- 7.3 信息的安全和保护

- 7.4 做信息时代的合格公民

- 非试题类资料