2.3 计算机与信息安全 教案

文档属性

| 名称 | 2.3 计算机与信息安全 教案 |

|

|

| 格式 | zip | ||

| 文件大小 | 14.1KB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 苏科版 | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2020-06-23 00:00:00 | ||

图片预览

文档简介

计算机与信息安全

课题:计算机与信息安全

一、教材分析

本课是第2章第3节,主要介绍了计算机安全中的病毒、病毒防治的相关知识以及信息在存储、处理和交换过程中存在安全隐患,提醒同学们要有信息安全意识,学会保护好个人信息。

二、学情分析

学生之前通过学习,认识了计算机,了解了计算机的软硬件构成,通过优化计算机的学习,明确了操作系统的安装,以及系统的优化,有了之前的知识做铺垫,加上平日里使用计算机遭遇病毒的经历以及看到听到的关于信息安全的事件,故本章的学习内容很容易让学生感同身受,让他们意识到计算机病毒的危害,以及信息安全的重要性。

三、教学目标

1.学生通过学习了解计算机与信息安全的含义。

2.

学生能够描述计算机病毒的定义、特性,了解计算机病毒的传播途径。

3.

学生能够掌握常规的计算机病毒的防治方法。

4.

学生通过学习能够了解信息安全的重要性。

5.

学生能够说出提高信息安全的几种措施,并在生活实践中加以运用。

四、教学重点与难点

1.

重点

(1)计算机病毒的含义、特征、传播途径。

(2)计算机病毒的防治。

(3)信息安全的含义。

(4)提高信息安全性,可采取的措施。

2.

难点

计算机病毒的特征、传播途径以及防治。

五、教学方法

问题链方法步步深入,呈现课堂内容,引导学生对话课堂,鼓励学生根据自身的经历总结生活中的现象,解决问题。

六、教学过程

(一)导入

1.

师:播放“病毒风波”动画短片,请学生思考动画中的主人公遇到了什么麻烦。

生:思考并回答。

2.

师:总结该动画的内容:动画中的主人翁遭遇了计算机病毒。

师提出问题链:

(1)你遭遇过病毒吗?你是在什么情况下遭遇病毒的?

(2)计算机病毒对你的计算机造成了哪些破坏?

生:思考并回答。

3.

师:总结:可见我们日常使用计算机是有安全隐患的,计算机病毒是其中的一大隐患。

4.

设计意图

通过动画短片的播放引出本节学习内容:计算机病毒。通过问题不断地与学生对话,鼓励学生说出遭遇计算机病毒的经历,激发他们学习本节课内容的兴趣。

(二)新授——计算机病毒的相关知识

1.

师提出问题链:

(1)你认为计算机病毒是如何产生的?

(2)操作不当?不注意卫生?自然界中产生的?到底计算机病毒是如何产生的?

学生:思考得出结论:计算机病毒是人为产生的。

2.

师呈现计算机病毒的定义:计算机病毒(Computer

Virus)是一种人为编制的程序,这种特殊的程序能够在计算机系统中生存,并通过自我复制来传播,在一定条件下被激活并破坏计算机系统。

师:你知道的计算机病毒有哪些?

生:思考并回答:熊猫烧香、威金、木马……

3.

师呈现知识信息:计算机病毒的种类常见种类:蠕虫病毒、木马病毒。解释蠕虫和木马病毒的特征。

举例说明计算机中病毒的症状:熊猫烧香。

4.

师提问:你还知道哪些计算机病毒呢?计算机病毒有哪些特征呢?

生:观看“CIH

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2CIH病毒.swf"

\t

"_parent?),网络天空

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2网络天空病毒.swf"

\t

"_parent?),武汉男生

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2武汉男生病毒.swf"

\t

"_parent?)”的视频,总结计算机病毒的特征。

5.

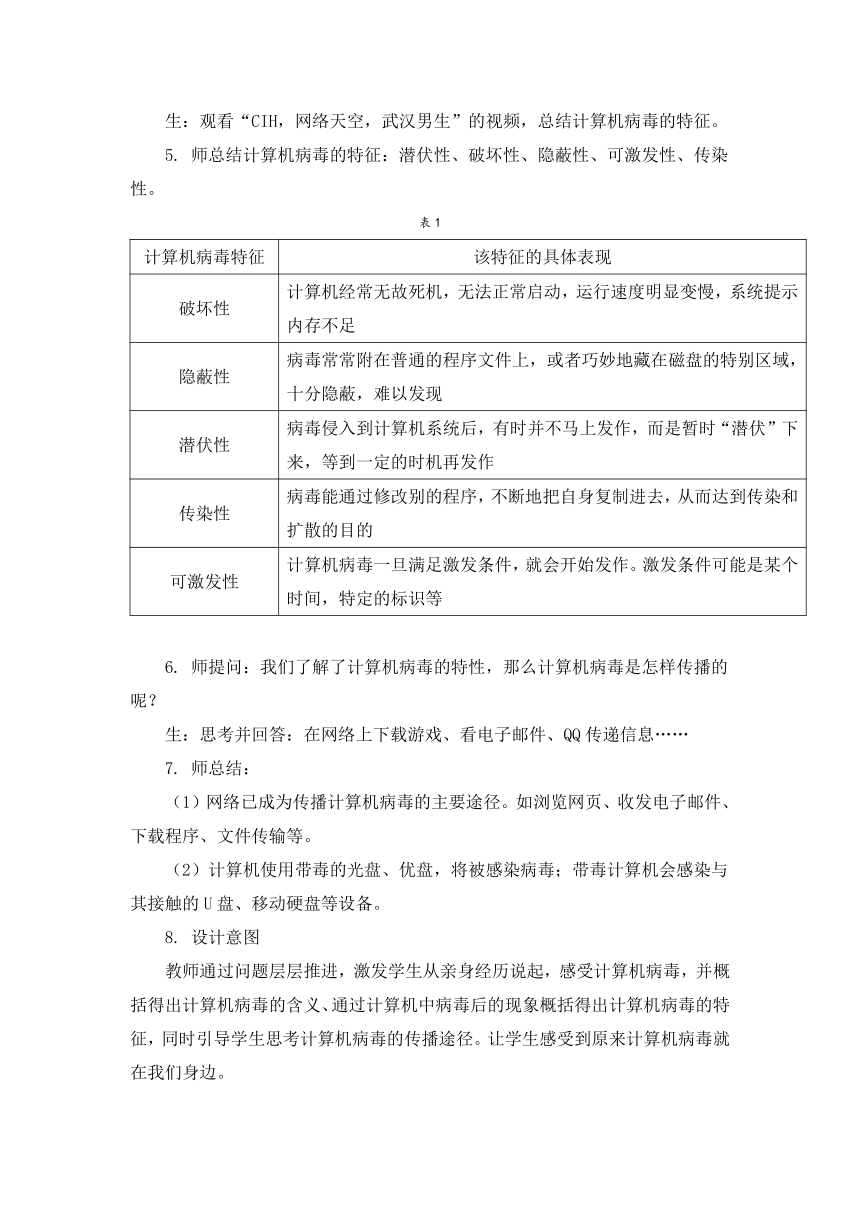

师总结计算机病毒的特征:潜伏性、破坏性、隐蔽性、可激发性、传染性。

表1

计算机病毒特征

该特征的具体表现

破坏性

计算机经常无故死机,无法正常启动,运行速度明显变慢,系统提示内存不足

隐蔽性

病毒常常附在普通的程序文件上,或者巧妙地藏在磁盘的特别区域,十分隐蔽,难以发现

潜伏性

病毒侵入到计算机系统后,有时并不马上发作,而是暂时“潜伏”下来,等到一定的时机再发作

传染性

病毒能通过修改别的程序,不断地把自身复制进去,从而达到传染和扩散的目的

可激发性

计算机病毒一旦满足激发条件,就会开始发作。激发条件可能是某个时间,特定的标识等

6.

师提问:我们了解了计算机病毒的特性,那么计算机病毒是怎样传播的呢?

生:思考并回答:在网络上下载游戏、看电子邮件、QQ传递信息……

7.

师总结:

(1)网络已成为传播计算机病毒的主要途径。如浏览网页、收发电子邮件、下载程序、文件传输等。

(2)计算机使用带毒的光盘、优盘,将被感染病毒;带毒计算机会感染与其接触的U盘、移动硬盘等设备。

8.

设计意图

教师通过问题层层推进,激发学生从亲身经历说起,感受计算机病毒,并概括得出计算机病毒的含义、通过计算机中病毒后的现象概括得出计算机病毒的特征,同时引导学生思考计算机病毒的传播途径。让学生感受到原来计算机病毒就在我们身边。

(三)实践——如何防止计算机病毒

1.

师:我们已经知道了有计算机病毒,难道就这样听之任之吗?如何防范计算机病毒呢?

生:思考并回答:杀毒软件、防火墙……

2.

师总结:

(1)隔离来源。

(2)安装杀毒软件和防火墙

师:你会下载并安装360杀毒软件吗?

生:实践:360杀毒软件的下载与安装。

3.

师提问:杀毒软件能查杀所有病毒吗?为什么杀毒软件要升级?防病毒软件能够查杀未知病毒吗?

生:思考并回答。

4.

师:解释杀毒软件的工作原理:杀毒软件自身具有病毒库,通过将计算机中的代码与病毒库中的代码匹配,如果匹配成功,则代表计算机中具有某种病毒,所谓的杀毒即是将病毒代码删除。

5.

师:知识链接:介绍云安全:通过大量客户端对网络中的软件行为进行监测,智能收集因特网中木马、恶意程序的最新信息,传送到服务器端进行自动分析和处理,再将解决方案分发到每一个客户端。

6.

设计意图

通过问题推进,激发学生思考如何进行病毒的防治,通过分享自身已经了解的知识和技能以及教师的引导,得出计算机病毒防治的正确方法。

(四)探讨信息安全

1.

师提问:是不是只有计算机会感染病毒?智能手机、平板电脑呢?

生:思考并回答:不是的。

2.

师总结:所有联网的智能终端设备都会感染计算机病毒。

智能手机通过无线技术实现信息传输,上网、蓝牙、短信、下载等途径都可能感染病毒,导致手机速度变慢,流量突增。因此,使用时最好安装手机杀毒软件,慎重对待陌生信息、未知电话和二维码,不随意接受蓝牙请求,尽量从正规网站下载和安装APP软件。

3.

师提问:计算机(各种联网的智能终端设备)中没有病毒,信息是否就安全了?

生:思考并回答。

信息安全事件。

4.

师:播放视频展示斯诺登“棱镜门”事件,简介棱镜计划。

棱镜计划是一项由美国国家安全局自2007年起开始实施的绝密电子监听计划。

报道称,自2009年以来,美国已针对中国网络发动了大规模的入侵活动。攻击目标达到数百个之多,其中还包括学校。据悉,美国政府黑客主要通过入侵巨型路由器从而一举入侵成千上万台电脑,而不是分别入侵每一台电脑。

联系:习近平访美,网络安全无国界,中美联手共建安全网络。

国家主席习近平和美国总统奥巴马在白宫会谈后举行记者会,他们在网络安全

(?http:?/??/?product.it168.com?/?list?/?b?/?1439_1.shtml"

\o

"网络安全"

\t

"_parent?)问题上达成共识,共同表示不会支持或者参与通过网络进行的经济间谍活动,以及窃取知识产权的行动,双方都愿意遵守行为规则,让网络安全

(?http:?/??/?product.pcpop.com?/?websecurity?/?10734_1.html"

\o

"网络安全"

\t

"_parent?)变为中美合作的增长点,而不是冲突的爆发点,共同就网络安全问题采取新的步骤,推动中美关系始终沿着正确轨道向前发展。

5.

师:播放视频展示“朋友圈里的陷阱”。

砍价:本次活动时间2015年10月11日—2015年11月11日;原价6088元的手机,亲友团每人可帮砍50—500元,砍到最低至0元……;砍价成功后,在弹出页面输入联系人地址,电话,客服会在7个工作日与您取得联系;本次活动砍价手机一律为64G版,颜色可选。

6.

师提问:你们遭遇过类似的网络信息骗局吗?

生:说出切身经历。

师总结:信息在存储、处理和交换过程中,存在种种安全隐患。

7

.师提问:我们的生活已经离不开互联网,在享受互联网生活便利的同时,如何才能提高信息的安全性呢?

生:用密码……

8.

师总结提高信息安全性:

提高自我防范意识,不轻易透露个人信息。

采用密码技术,保护个人信息。

安装并及时更新防火墙。

不要把重要内容保存在邮箱或者网盘中。

9.

设计意图

通过问题引领,激发学生从对计算机病毒的关注点上转移到信息安全,借助信息安全事件视频的播放,引起学生的共鸣,借助学生的嘴巴描述出自己亲身经历或听到看到的信息安全事件,让学生意识到信息安全关乎你我,学会保护个人信息的方法,并能够在日常生活中加以运用,切实学会保护自身的信息安全。

(五)课堂小结

1.

师提问:本节课,你学到了什么?

生:思考并回答:计算机病毒,信息安全。

2.

师总结:计算机安全:计算机病毒:人为编制的恶意程序。

特征:破坏性、潜伏性、隐蔽性、传染性、可激发性。

传播途径:网络、U盘等。

病毒的防治:隔离来源、安装杀毒软件和防火墙。

信息安全:信息在存储、处理和交换过程中存在种种安全隐患。

3.

师提示:使用计算机或者各种智能终端设备,我们不做病毒的创造者、不做病毒的传播者,同时更要提高警惕,保护好个人信息!

4.

设计意图

教师引领学生对本节内容进行知识的回顾与梳理。

七、板书设计

计算机与信息安全

一、计算机病毒:人为编制的恶意程序

特征:破坏性、潜伏性、隐蔽性、传染性、可激发性

传播途径:网络、U盘等

病毒的防治:隔离来源、安装杀毒软件和防火墙

二、信息安全:信息在存储、处理和交换过程中存在种种安全隐患。

八、教后反思

本节课紧密联系学生的生活实际,学生通过对自身遭遇计算机病毒现象的描述,引发共鸣,同时理论与实践相结合,既向学生传递了计算机安全、计算机病毒的相关知识,也让学生掌握了计算机病毒的防治方法,同时更通过大量的信息素材向学生呈现了信息安全的重要性,概括得出保护信息安全的方法与原则。总的来说:本节课,内容丰富。

课题:计算机与信息安全

一、教材分析

本课是第2章第3节,主要介绍了计算机安全中的病毒、病毒防治的相关知识以及信息在存储、处理和交换过程中存在安全隐患,提醒同学们要有信息安全意识,学会保护好个人信息。

二、学情分析

学生之前通过学习,认识了计算机,了解了计算机的软硬件构成,通过优化计算机的学习,明确了操作系统的安装,以及系统的优化,有了之前的知识做铺垫,加上平日里使用计算机遭遇病毒的经历以及看到听到的关于信息安全的事件,故本章的学习内容很容易让学生感同身受,让他们意识到计算机病毒的危害,以及信息安全的重要性。

三、教学目标

1.学生通过学习了解计算机与信息安全的含义。

2.

学生能够描述计算机病毒的定义、特性,了解计算机病毒的传播途径。

3.

学生能够掌握常规的计算机病毒的防治方法。

4.

学生通过学习能够了解信息安全的重要性。

5.

学生能够说出提高信息安全的几种措施,并在生活实践中加以运用。

四、教学重点与难点

1.

重点

(1)计算机病毒的含义、特征、传播途径。

(2)计算机病毒的防治。

(3)信息安全的含义。

(4)提高信息安全性,可采取的措施。

2.

难点

计算机病毒的特征、传播途径以及防治。

五、教学方法

问题链方法步步深入,呈现课堂内容,引导学生对话课堂,鼓励学生根据自身的经历总结生活中的现象,解决问题。

六、教学过程

(一)导入

1.

师:播放“病毒风波”动画短片,请学生思考动画中的主人公遇到了什么麻烦。

生:思考并回答。

2.

师:总结该动画的内容:动画中的主人翁遭遇了计算机病毒。

师提出问题链:

(1)你遭遇过病毒吗?你是在什么情况下遭遇病毒的?

(2)计算机病毒对你的计算机造成了哪些破坏?

生:思考并回答。

3.

师:总结:可见我们日常使用计算机是有安全隐患的,计算机病毒是其中的一大隐患。

4.

设计意图

通过动画短片的播放引出本节学习内容:计算机病毒。通过问题不断地与学生对话,鼓励学生说出遭遇计算机病毒的经历,激发他们学习本节课内容的兴趣。

(二)新授——计算机病毒的相关知识

1.

师提出问题链:

(1)你认为计算机病毒是如何产生的?

(2)操作不当?不注意卫生?自然界中产生的?到底计算机病毒是如何产生的?

学生:思考得出结论:计算机病毒是人为产生的。

2.

师呈现计算机病毒的定义:计算机病毒(Computer

Virus)是一种人为编制的程序,这种特殊的程序能够在计算机系统中生存,并通过自我复制来传播,在一定条件下被激活并破坏计算机系统。

师:你知道的计算机病毒有哪些?

生:思考并回答:熊猫烧香、威金、木马……

3.

师呈现知识信息:计算机病毒的种类常见种类:蠕虫病毒、木马病毒。解释蠕虫和木马病毒的特征。

举例说明计算机中病毒的症状:熊猫烧香。

4.

师提问:你还知道哪些计算机病毒呢?计算机病毒有哪些特征呢?

生:观看“CIH

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2CIH病毒.swf"

\t

"_parent?),网络天空

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2网络天空病毒.swf"

\t

"_parent?),武汉男生

(?F:\\Documents

and

SettingsAdministrator桌面计算机病毒1-2武汉男生病毒.swf"

\t

"_parent?)”的视频,总结计算机病毒的特征。

5.

师总结计算机病毒的特征:潜伏性、破坏性、隐蔽性、可激发性、传染性。

表1

计算机病毒特征

该特征的具体表现

破坏性

计算机经常无故死机,无法正常启动,运行速度明显变慢,系统提示内存不足

隐蔽性

病毒常常附在普通的程序文件上,或者巧妙地藏在磁盘的特别区域,十分隐蔽,难以发现

潜伏性

病毒侵入到计算机系统后,有时并不马上发作,而是暂时“潜伏”下来,等到一定的时机再发作

传染性

病毒能通过修改别的程序,不断地把自身复制进去,从而达到传染和扩散的目的

可激发性

计算机病毒一旦满足激发条件,就会开始发作。激发条件可能是某个时间,特定的标识等

6.

师提问:我们了解了计算机病毒的特性,那么计算机病毒是怎样传播的呢?

生:思考并回答:在网络上下载游戏、看电子邮件、QQ传递信息……

7.

师总结:

(1)网络已成为传播计算机病毒的主要途径。如浏览网页、收发电子邮件、下载程序、文件传输等。

(2)计算机使用带毒的光盘、优盘,将被感染病毒;带毒计算机会感染与其接触的U盘、移动硬盘等设备。

8.

设计意图

教师通过问题层层推进,激发学生从亲身经历说起,感受计算机病毒,并概括得出计算机病毒的含义、通过计算机中病毒后的现象概括得出计算机病毒的特征,同时引导学生思考计算机病毒的传播途径。让学生感受到原来计算机病毒就在我们身边。

(三)实践——如何防止计算机病毒

1.

师:我们已经知道了有计算机病毒,难道就这样听之任之吗?如何防范计算机病毒呢?

生:思考并回答:杀毒软件、防火墙……

2.

师总结:

(1)隔离来源。

(2)安装杀毒软件和防火墙

师:你会下载并安装360杀毒软件吗?

生:实践:360杀毒软件的下载与安装。

3.

师提问:杀毒软件能查杀所有病毒吗?为什么杀毒软件要升级?防病毒软件能够查杀未知病毒吗?

生:思考并回答。

4.

师:解释杀毒软件的工作原理:杀毒软件自身具有病毒库,通过将计算机中的代码与病毒库中的代码匹配,如果匹配成功,则代表计算机中具有某种病毒,所谓的杀毒即是将病毒代码删除。

5.

师:知识链接:介绍云安全:通过大量客户端对网络中的软件行为进行监测,智能收集因特网中木马、恶意程序的最新信息,传送到服务器端进行自动分析和处理,再将解决方案分发到每一个客户端。

6.

设计意图

通过问题推进,激发学生思考如何进行病毒的防治,通过分享自身已经了解的知识和技能以及教师的引导,得出计算机病毒防治的正确方法。

(四)探讨信息安全

1.

师提问:是不是只有计算机会感染病毒?智能手机、平板电脑呢?

生:思考并回答:不是的。

2.

师总结:所有联网的智能终端设备都会感染计算机病毒。

智能手机通过无线技术实现信息传输,上网、蓝牙、短信、下载等途径都可能感染病毒,导致手机速度变慢,流量突增。因此,使用时最好安装手机杀毒软件,慎重对待陌生信息、未知电话和二维码,不随意接受蓝牙请求,尽量从正规网站下载和安装APP软件。

3.

师提问:计算机(各种联网的智能终端设备)中没有病毒,信息是否就安全了?

生:思考并回答。

信息安全事件。

4.

师:播放视频展示斯诺登“棱镜门”事件,简介棱镜计划。

棱镜计划是一项由美国国家安全局自2007年起开始实施的绝密电子监听计划。

报道称,自2009年以来,美国已针对中国网络发动了大规模的入侵活动。攻击目标达到数百个之多,其中还包括学校。据悉,美国政府黑客主要通过入侵巨型路由器从而一举入侵成千上万台电脑,而不是分别入侵每一台电脑。

联系:习近平访美,网络安全无国界,中美联手共建安全网络。

国家主席习近平和美国总统奥巴马在白宫会谈后举行记者会,他们在网络安全

(?http:?/??/?product.it168.com?/?list?/?b?/?1439_1.shtml"

\o

"网络安全"

\t

"_parent?)问题上达成共识,共同表示不会支持或者参与通过网络进行的经济间谍活动,以及窃取知识产权的行动,双方都愿意遵守行为规则,让网络安全

(?http:?/??/?product.pcpop.com?/?websecurity?/?10734_1.html"

\o

"网络安全"

\t

"_parent?)变为中美合作的增长点,而不是冲突的爆发点,共同就网络安全问题采取新的步骤,推动中美关系始终沿着正确轨道向前发展。

5.

师:播放视频展示“朋友圈里的陷阱”。

砍价:本次活动时间2015年10月11日—2015年11月11日;原价6088元的手机,亲友团每人可帮砍50—500元,砍到最低至0元……;砍价成功后,在弹出页面输入联系人地址,电话,客服会在7个工作日与您取得联系;本次活动砍价手机一律为64G版,颜色可选。

6.

师提问:你们遭遇过类似的网络信息骗局吗?

生:说出切身经历。

师总结:信息在存储、处理和交换过程中,存在种种安全隐患。

7

.师提问:我们的生活已经离不开互联网,在享受互联网生活便利的同时,如何才能提高信息的安全性呢?

生:用密码……

8.

师总结提高信息安全性:

提高自我防范意识,不轻易透露个人信息。

采用密码技术,保护个人信息。

安装并及时更新防火墙。

不要把重要内容保存在邮箱或者网盘中。

9.

设计意图

通过问题引领,激发学生从对计算机病毒的关注点上转移到信息安全,借助信息安全事件视频的播放,引起学生的共鸣,借助学生的嘴巴描述出自己亲身经历或听到看到的信息安全事件,让学生意识到信息安全关乎你我,学会保护个人信息的方法,并能够在日常生活中加以运用,切实学会保护自身的信息安全。

(五)课堂小结

1.

师提问:本节课,你学到了什么?

生:思考并回答:计算机病毒,信息安全。

2.

师总结:计算机安全:计算机病毒:人为编制的恶意程序。

特征:破坏性、潜伏性、隐蔽性、传染性、可激发性。

传播途径:网络、U盘等。

病毒的防治:隔离来源、安装杀毒软件和防火墙。

信息安全:信息在存储、处理和交换过程中存在种种安全隐患。

3.

师提示:使用计算机或者各种智能终端设备,我们不做病毒的创造者、不做病毒的传播者,同时更要提高警惕,保护好个人信息!

4.

设计意图

教师引领学生对本节内容进行知识的回顾与梳理。

七、板书设计

计算机与信息安全

一、计算机病毒:人为编制的恶意程序

特征:破坏性、潜伏性、隐蔽性、传染性、可激发性

传播途径:网络、U盘等

病毒的防治:隔离来源、安装杀毒软件和防火墙

二、信息安全:信息在存储、处理和交换过程中存在种种安全隐患。

八、教后反思

本节课紧密联系学生的生活实际,学生通过对自身遭遇计算机病毒现象的描述,引发共鸣,同时理论与实践相结合,既向学生传递了计算机安全、计算机病毒的相关知识,也让学生掌握了计算机病毒的防治方法,同时更通过大量的信息素材向学生呈现了信息安全的重要性,概括得出保护信息安全的方法与原则。总的来说:本节课,内容丰富。