15病毒防治及时做 课件(40ppt)

文档属性

| 名称 | 15病毒防治及时做 课件(40ppt) |

|

|

| 格式 | ppt | ||

| 文件大小 | 1.6MB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 人教版 | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2021-01-05 00:00:00 | ||

图片预览

文档简介

病毒防治及时做

根据国家计算机病毒应急处理中心的调查显示:2003年我国计算机病毒感染率高达85.57%,造成的损失达到63.57%。

--(来源:央视国际)?

???

您的计算机安全吗?

安装了安全软件,电脑里就一定没有病毒木马吗?金山毒霸安全实验室公布最新研究报告显示,国内95.6%的电脑上安装了安全软件,但每年仍然有约百万病毒木马被“漏杀”。而这些被“漏杀”的病毒木马将直接影响到中国千万网民网络安全问题,同时给中国互联网带来的经济损失也将超过十亿元。

“2009-2010年中国新增病毒木马约2000万种,其中漏杀期1-7天的病毒木马超过100万个,占到新增病毒的5%,30%以上的中国网民电脑存在‘漏杀’病毒。”

以你的经历,谈谈你知道到的病毒。

一个每天都要遇到的操作1

可移动存储设备的使用

一个每天都要遇到的操作2

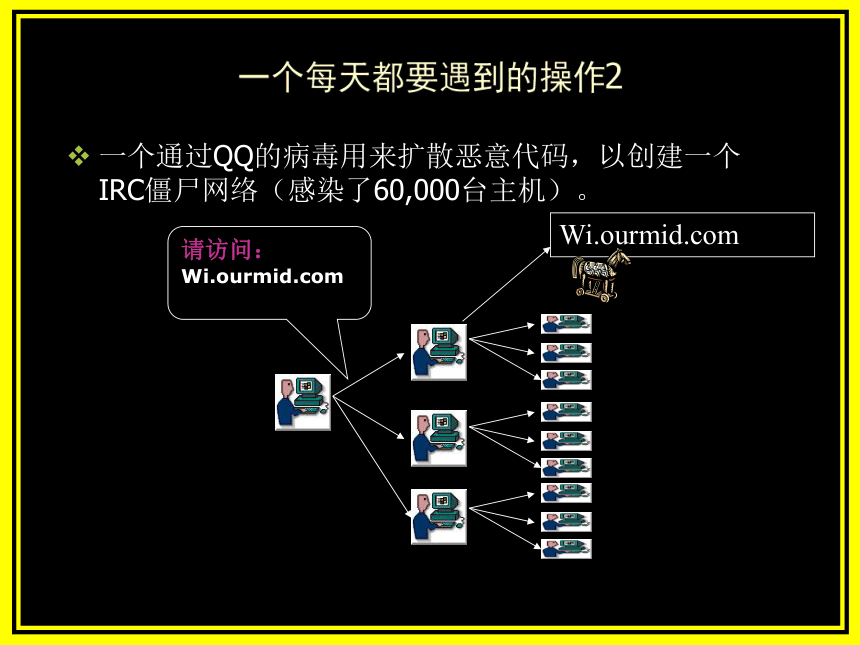

一个通过QQ的病毒用来扩散恶意代码,以创建一个IRC僵尸网络(感染了60,000台主机)。

请访问: Wi.ourmid.com

Wi.ourmid.com

一个每天都要遇到的操作3

如果您的电脑配有摄像头,在您使用完摄像头之后,您会:( )

拔掉摄像头,或者将摄像头扭转方向 (546人,44.1%)

无所谓 (693人,55.9%)

女鬼病毒

女鬼病毒在感染用户系统后,会不定时的在电脑上出现恐怖的女鬼,并伴有阴森恐怖的鬼哭狼嚎的声音。女鬼每次出现大约停留30秒钟,低垂着脑袋,披头散发,两眼还射出红光,加上阴森的恐怖之声,使人在夜间开电脑时,不禁毛骨悚然,吓到腿软。

该女鬼病毒是用VB语言写的程序,需要一个VB的动态链接库,有些用户系统上可能没有这个文件,病毒因此就无法被激活。

木马病毒

木马,全称为:特洛伊木马(Trojan Horse)。

“特洛伊木马”这一词最早出先在希腊神话传说中。相传在3000年前,在一次希腊战争中。麦尼劳斯(人名)派兵讨伐特洛伊(王国),但久攻不下。他们想出了一个主意:首先他们假装被打败,然后留下一个木马。而木马里面却藏着最强悍的勇士!最后等时间一到,木马里的勇士全部冲出来把敌人打败了!

特洛伊木马

“木马”的含义就是把预谋的功能隐藏在公开的功能里,掩饰真正的企图。

木马其实就是那些盗号者所制造的一些恶意程序。

当木马植入了你的电脑后,电脑就会被监控起来。轻者,偷取用户资,会把你的QQ密码.游戏帐号和密码.等发给编写病毒的人。至于严重的,木马制作者可以像操作自己的机器一样控制您的机器,甚至可以远程监控您的所有操作。一举一动,都在别人的眼皮底下进行。

计算机病毒是一种人为编制的计算机程序,这种特殊的程序能够在计算机系统中生存,通过自我复制来传播,在一定条件下被激活并破坏计算机系统,给计算机造成不可估量的损失。

病毒的广义和狭义定义

狭义:

我国出台的《中华人民共和国计算机安全保护条例》对病毒的定义如下:“计算机病毒是指编制、或者在计算机程序中插入的,破坏数据、影响计算机使用,并能自我复制的一组计算机指令或者程序片段代码。”

广义:

能够引起计算机故障,破坏计算机数据的程序都统称为计算机病毒。

1989年9月,“耶路撒冷”病毒使荷兰10万台电脑失灵;

1989年10月,瑞士邮电系统部分电脑由于病毒侵入而瘫痪;

1990年初,美国得克萨斯州一家公司由于电脑病毒,使该公司17万名职工推迟一个月才领到工资。

1988年11月2日,美国康奈尔大学的学生莫里斯将自己设计的电脑病毒侵入美军电脑系统,使6000多台电脑瘫痪24小时,损失1亿多美元。

1992年3月6日是“米开朗琪罗”病毒日,这一病毒使全球1万台电脑受袭击。

黑色星期五病毒是一个内存驻留型的病毒。它感染内存中的一些文件。

计算机感染 黑色星期五病毒后的症状如下:

计算机变慢

死机

文件加长等等。

“黑色星期五”

4月26日又是“黑色星期五” 当心CIH病毒发作

(2002-04-23 11:12:26)

三年多的资料,竟然在一瞬间就“灰飞烟灭”了,近日,华师大一位教授就这样中了求职信”病毒的招;同时“中招”的还有一位作家,数十万字的作品被病毒吞噬一空……

在双休日的计算机病毒防范咨询活动日中,有关专家向记者列举了病毒的一桩桩罪状,并警告,4月26日又将是一个“黑色星期五”,CIH将“强力”爆发。据介绍,在刚刚过去的4月16日,新的求职信病毒让本市很多个人用户和企业用户损失惨重。而有关专家指出,更厉害的还在后面。

4月26日,只要一开机,病毒程序就会立即发作,破坏硬盘分区表,全面毁灭硬盘上的所有数据文件。据上海市信息化服务热线有关人士介绍,对付此病毒的惟一有效方法就是在病毒发作之前查杀。(新闻晚报)

陈盈豪

冲击波病毒

冲击波(Worm.Blaster)病毒是利用微软公司在7月21日公布的RPC漏洞进行传播的,只要是计算机上有RPC服务并且没有打安全补丁的计算机都存在有RPC漏洞,具体涉及的操作系统是:Windows2000、XP、Server 2003。

该病毒感染系统后,会使计算机产生下列现象:系统资源被大量占用,有时会弹出RPC服务终止的对话框,并且系统反复重启, 不能收发邮件、不能正常复制文件、无法正常浏览网页,复制粘贴等操作受到严重影响,DNS和IIS服务遭到非法拒绝等。下面是弹出RPC服务终止的对话框的现象:

2007 熊猫烧香

熊猫烧香是一种经过多次变种的蠕虫病毒变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要通过下载的档案传染。对计算机程序、系统破坏严重。

病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”

其实是一种蠕虫病毒的变种,而且是经过多次变种而来的。尼姆亚变种W(Worm.Nimaya.w),由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为??

“熊猫烧香”病毒。但原病毒只会对EXE图标进行替换,并不会对系统本身进行破坏。而大多数是中的病毒变种,用户电脑中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用,它能感染系统中exe,com,pif,src,html,asp等文件,它还能中止大量的反病毒软件进程并且会删除扩展名为gho的文件,该文件是一系统备份工具GHOST的备份文件,使用户的系统备份文件丢失。被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

网络恶意代码的分类

计算机病毒:一组能够进行自我传播、需要用户干预来触发执行的破坏性程序或代码。

如CIH、爱虫、新欢乐时光、求职信、恶鹰、rose…

网络蠕虫:一组能够进行自我传播、不需要用户干预即可触发执行的破坏性程序或代码。

其通过不断搜索和侵入具有漏洞的主机来自动传播。

利用系统漏洞(病毒不需要漏洞)

如红色代码、SQL蠕虫王、冲击波、震荡波、极速波…

特洛伊木马:是指一类看起来具有正常功能,但实际上隐藏着很多用户不希望功能的程序。通常由控制端和被控制端两端组成。

如冰河、网络神偷、灰鸽子……

网络恶意代码的分类(续)

后门:使得攻击者可以对系统进行非授权访问的一类程序。

如Bits、WinEggDrop、Tini…

RootKit:通过修改现有的操作系统软件,使攻击者获得访问权并隐藏在计算机中的程序。

如RootKit、Hkdef、ByShell…

拒绝服务程序,黑客工具,广告软件,间谍软件……

流氓软件……

计算机病毒传播的途径有:

1、U盘、磁盘、光盘(盗版盘居多)

2、网络(多是因特网)

3、电子邮件

计算机病毒的主要特征是

传染性、

破坏性、

隐蔽性、

潜伏性、

可激发性。

计算机病毒的分类

1.按照计算机病毒的破坏情况分类

②恶性病毒

①良性病毒

计算机病毒的分类

2.按寄生方式和传染途径分类

①引导型病毒:

引导扇区是大部分系

统启动或引导指令所保存

的地方,而且对所有的磁

盘来讲,不管是否可以引

导,都有一个引导扇区。

感染的主要方式就是发生

在计算机通过已被感染的

引导盘(常见的如一个软

盘)引导时发生的。

计算机病毒的分类

②文件型病毒

文件型病毒主要以感染文件扩展名为 .COM、.EXE等可执行程序为主。

文件型病毒又分为覆盖型病毒、依附型病毒、伴随型病毒三种。

怎样知道你的计算机已经染毒了?

平时运行正常的计算机突然经常性无缘无故地死机。

操作系统无法正常启动。

运行速度明显变慢。

以前能正常运行的应用程序经常发生死机或者非法错误。

系统文件的时间、日期、大小发生变化。

磁盘空间迅速减少。

提示一些不相干的话。

发出一段的音乐。

产生特定的图象。

Windows桌面图标发生变化。

鼠标自己在动。

您的计算机可能感染病毒了!!!

如果你的计算机已经感染病毒了,你怎么办?

国内外知名反病毒软件

诺顿防毒

金山毒霸

江民科技

熊猫卫士

卡巴斯基

瑞星杀毒

对付计算机病毒,最好的方法还是防患于未然。

你平时如何防范计算机病毒?或者你认为应该如何防范计算机病毒?

·安装病毒防火墙

·安装杀毒软件,定时升级

·外来磁盘都要查毒然后再使用

·不知道地址的邮件不要打开

·不要在线启动某些文件,如果要看的话,可以下载下来,查毒,然后再看

手机病毒和防范

概念:智能机

传播方式:

危害:

防范:

清除:

病毒有利的一面

电子战新领域——计算机病毒对抗

目前世界各国的军事电子领域都竞相开始研究这种全新的电子战“武器”,计算机病毒所攻击的是系统的核心部件,加上它的隐蔽性和传染性,这就为电子对抗提供了崭新的技术手段。

科学家断言:未来战争破坏力最大的已不再是核打击,在电脑已经成为军事指挥、武器控制和国家经济中枢的情况下,“计算机病毒打击”将更直接、更危险。可以预见,随着微电脑技术在军事领域越来越广泛地应用,进攻性的计算机病毒武器将迅速投入战场。计算机病毒武器将是信息战的杀手锏。

什么是知识产权?

知识产权是指人们对从事创造性劳动而创造的智力成果依法享有权利。

创造性智力劳动成果,其中包括了发明、实用新型、外观设计、文学艺术作品、计算机软件、工商业标记、商誉、商业秘密、植物新品种、集成电路布图设计等等。

根据国家计算机病毒应急处理中心的调查显示:2003年我国计算机病毒感染率高达85.57%,造成的损失达到63.57%。

--(来源:央视国际)?

???

您的计算机安全吗?

安装了安全软件,电脑里就一定没有病毒木马吗?金山毒霸安全实验室公布最新研究报告显示,国内95.6%的电脑上安装了安全软件,但每年仍然有约百万病毒木马被“漏杀”。而这些被“漏杀”的病毒木马将直接影响到中国千万网民网络安全问题,同时给中国互联网带来的经济损失也将超过十亿元。

“2009-2010年中国新增病毒木马约2000万种,其中漏杀期1-7天的病毒木马超过100万个,占到新增病毒的5%,30%以上的中国网民电脑存在‘漏杀’病毒。”

以你的经历,谈谈你知道到的病毒。

一个每天都要遇到的操作1

可移动存储设备的使用

一个每天都要遇到的操作2

一个通过QQ的病毒用来扩散恶意代码,以创建一个IRC僵尸网络(感染了60,000台主机)。

请访问: Wi.ourmid.com

Wi.ourmid.com

一个每天都要遇到的操作3

如果您的电脑配有摄像头,在您使用完摄像头之后,您会:( )

拔掉摄像头,或者将摄像头扭转方向 (546人,44.1%)

无所谓 (693人,55.9%)

女鬼病毒

女鬼病毒在感染用户系统后,会不定时的在电脑上出现恐怖的女鬼,并伴有阴森恐怖的鬼哭狼嚎的声音。女鬼每次出现大约停留30秒钟,低垂着脑袋,披头散发,两眼还射出红光,加上阴森的恐怖之声,使人在夜间开电脑时,不禁毛骨悚然,吓到腿软。

该女鬼病毒是用VB语言写的程序,需要一个VB的动态链接库,有些用户系统上可能没有这个文件,病毒因此就无法被激活。

木马病毒

木马,全称为:特洛伊木马(Trojan Horse)。

“特洛伊木马”这一词最早出先在希腊神话传说中。相传在3000年前,在一次希腊战争中。麦尼劳斯(人名)派兵讨伐特洛伊(王国),但久攻不下。他们想出了一个主意:首先他们假装被打败,然后留下一个木马。而木马里面却藏着最强悍的勇士!最后等时间一到,木马里的勇士全部冲出来把敌人打败了!

特洛伊木马

“木马”的含义就是把预谋的功能隐藏在公开的功能里,掩饰真正的企图。

木马其实就是那些盗号者所制造的一些恶意程序。

当木马植入了你的电脑后,电脑就会被监控起来。轻者,偷取用户资,会把你的QQ密码.游戏帐号和密码.等发给编写病毒的人。至于严重的,木马制作者可以像操作自己的机器一样控制您的机器,甚至可以远程监控您的所有操作。一举一动,都在别人的眼皮底下进行。

计算机病毒是一种人为编制的计算机程序,这种特殊的程序能够在计算机系统中生存,通过自我复制来传播,在一定条件下被激活并破坏计算机系统,给计算机造成不可估量的损失。

病毒的广义和狭义定义

狭义:

我国出台的《中华人民共和国计算机安全保护条例》对病毒的定义如下:“计算机病毒是指编制、或者在计算机程序中插入的,破坏数据、影响计算机使用,并能自我复制的一组计算机指令或者程序片段代码。”

广义:

能够引起计算机故障,破坏计算机数据的程序都统称为计算机病毒。

1989年9月,“耶路撒冷”病毒使荷兰10万台电脑失灵;

1989年10月,瑞士邮电系统部分电脑由于病毒侵入而瘫痪;

1990年初,美国得克萨斯州一家公司由于电脑病毒,使该公司17万名职工推迟一个月才领到工资。

1988年11月2日,美国康奈尔大学的学生莫里斯将自己设计的电脑病毒侵入美军电脑系统,使6000多台电脑瘫痪24小时,损失1亿多美元。

1992年3月6日是“米开朗琪罗”病毒日,这一病毒使全球1万台电脑受袭击。

黑色星期五病毒是一个内存驻留型的病毒。它感染内存中的一些文件。

计算机感染 黑色星期五病毒后的症状如下:

计算机变慢

死机

文件加长等等。

“黑色星期五”

4月26日又是“黑色星期五” 当心CIH病毒发作

(2002-04-23 11:12:26)

三年多的资料,竟然在一瞬间就“灰飞烟灭”了,近日,华师大一位教授就这样中了求职信”病毒的招;同时“中招”的还有一位作家,数十万字的作品被病毒吞噬一空……

在双休日的计算机病毒防范咨询活动日中,有关专家向记者列举了病毒的一桩桩罪状,并警告,4月26日又将是一个“黑色星期五”,CIH将“强力”爆发。据介绍,在刚刚过去的4月16日,新的求职信病毒让本市很多个人用户和企业用户损失惨重。而有关专家指出,更厉害的还在后面。

4月26日,只要一开机,病毒程序就会立即发作,破坏硬盘分区表,全面毁灭硬盘上的所有数据文件。据上海市信息化服务热线有关人士介绍,对付此病毒的惟一有效方法就是在病毒发作之前查杀。(新闻晚报)

陈盈豪

冲击波病毒

冲击波(Worm.Blaster)病毒是利用微软公司在7月21日公布的RPC漏洞进行传播的,只要是计算机上有RPC服务并且没有打安全补丁的计算机都存在有RPC漏洞,具体涉及的操作系统是:Windows2000、XP、Server 2003。

该病毒感染系统后,会使计算机产生下列现象:系统资源被大量占用,有时会弹出RPC服务终止的对话框,并且系统反复重启, 不能收发邮件、不能正常复制文件、无法正常浏览网页,复制粘贴等操作受到严重影响,DNS和IIS服务遭到非法拒绝等。下面是弹出RPC服务终止的对话框的现象:

2007 熊猫烧香

熊猫烧香是一种经过多次变种的蠕虫病毒变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要通过下载的档案传染。对计算机程序、系统破坏严重。

病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”

其实是一种蠕虫病毒的变种,而且是经过多次变种而来的。尼姆亚变种W(Worm.Nimaya.w),由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为??

“熊猫烧香”病毒。但原病毒只会对EXE图标进行替换,并不会对系统本身进行破坏。而大多数是中的病毒变种,用户电脑中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用,它能感染系统中exe,com,pif,src,html,asp等文件,它还能中止大量的反病毒软件进程并且会删除扩展名为gho的文件,该文件是一系统备份工具GHOST的备份文件,使用户的系统备份文件丢失。被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

网络恶意代码的分类

计算机病毒:一组能够进行自我传播、需要用户干预来触发执行的破坏性程序或代码。

如CIH、爱虫、新欢乐时光、求职信、恶鹰、rose…

网络蠕虫:一组能够进行自我传播、不需要用户干预即可触发执行的破坏性程序或代码。

其通过不断搜索和侵入具有漏洞的主机来自动传播。

利用系统漏洞(病毒不需要漏洞)

如红色代码、SQL蠕虫王、冲击波、震荡波、极速波…

特洛伊木马:是指一类看起来具有正常功能,但实际上隐藏着很多用户不希望功能的程序。通常由控制端和被控制端两端组成。

如冰河、网络神偷、灰鸽子……

网络恶意代码的分类(续)

后门:使得攻击者可以对系统进行非授权访问的一类程序。

如Bits、WinEggDrop、Tini…

RootKit:通过修改现有的操作系统软件,使攻击者获得访问权并隐藏在计算机中的程序。

如RootKit、Hkdef、ByShell…

拒绝服务程序,黑客工具,广告软件,间谍软件……

流氓软件……

计算机病毒传播的途径有:

1、U盘、磁盘、光盘(盗版盘居多)

2、网络(多是因特网)

3、电子邮件

计算机病毒的主要特征是

传染性、

破坏性、

隐蔽性、

潜伏性、

可激发性。

计算机病毒的分类

1.按照计算机病毒的破坏情况分类

②恶性病毒

①良性病毒

计算机病毒的分类

2.按寄生方式和传染途径分类

①引导型病毒:

引导扇区是大部分系

统启动或引导指令所保存

的地方,而且对所有的磁

盘来讲,不管是否可以引

导,都有一个引导扇区。

感染的主要方式就是发生

在计算机通过已被感染的

引导盘(常见的如一个软

盘)引导时发生的。

计算机病毒的分类

②文件型病毒

文件型病毒主要以感染文件扩展名为 .COM、.EXE等可执行程序为主。

文件型病毒又分为覆盖型病毒、依附型病毒、伴随型病毒三种。

怎样知道你的计算机已经染毒了?

平时运行正常的计算机突然经常性无缘无故地死机。

操作系统无法正常启动。

运行速度明显变慢。

以前能正常运行的应用程序经常发生死机或者非法错误。

系统文件的时间、日期、大小发生变化。

磁盘空间迅速减少。

提示一些不相干的话。

发出一段的音乐。

产生特定的图象。

Windows桌面图标发生变化。

鼠标自己在动。

您的计算机可能感染病毒了!!!

如果你的计算机已经感染病毒了,你怎么办?

国内外知名反病毒软件

诺顿防毒

金山毒霸

江民科技

熊猫卫士

卡巴斯基

瑞星杀毒

对付计算机病毒,最好的方法还是防患于未然。

你平时如何防范计算机病毒?或者你认为应该如何防范计算机病毒?

·安装病毒防火墙

·安装杀毒软件,定时升级

·外来磁盘都要查毒然后再使用

·不知道地址的邮件不要打开

·不要在线启动某些文件,如果要看的话,可以下载下来,查毒,然后再看

手机病毒和防范

概念:智能机

传播方式:

危害:

防范:

清除:

病毒有利的一面

电子战新领域——计算机病毒对抗

目前世界各国的军事电子领域都竞相开始研究这种全新的电子战“武器”,计算机病毒所攻击的是系统的核心部件,加上它的隐蔽性和传染性,这就为电子对抗提供了崭新的技术手段。

科学家断言:未来战争破坏力最大的已不再是核打击,在电脑已经成为军事指挥、武器控制和国家经济中枢的情况下,“计算机病毒打击”将更直接、更危险。可以预见,随着微电脑技术在军事领域越来越广泛地应用,进攻性的计算机病毒武器将迅速投入战场。计算机病毒武器将是信息战的杀手锏。

什么是知识产权?

知识产权是指人们对从事创造性劳动而创造的智力成果依法享有权利。

创造性智力劳动成果,其中包括了发明、实用新型、外观设计、文学艺术作品、计算机软件、工商业标记、商誉、商业秘密、植物新品种、集成电路布图设计等等。