3.2.2 身份认证与安全 课件(19张PPT)

文档属性

| 名称 | 3.2.2 身份认证与安全 课件(19张PPT) |

|

|

| 格式 | pptx | ||

| 文件大小 | 3.0MB | ||

| 资源类型 | 教案 | ||

| 版本资源 | 浙教版(2019) | ||

| 科目 | 信息技术(信息科技) | ||

| 更新时间 | 2024-04-07 00:00:00 | ||

图片预览

文档简介

(共19张PPT)

3.2.2 身份认证与安全

请同学们结合自身经历,思考在哪些场景下会使用口令?

登录聊天账号、ATM取款、电脑开机、门禁开门

口令被盗会带来哪些风险?

如何保护自己的口令安全?

口令的应用场景

高考志愿遭篡改事件时有发生。某校高三考生田某、许某被同班同学陈某篡改了高考志愿,某地考生常某的高考志愿也被其同学郭某篡改……涉事者既有考生的同学,也有教师,对受害考生造成极大困扰。纵观近年来发生的高考志愿被篡改事件,账号和密码泄露往往是直接原因。这与被篡改者自身疏忽大意有很大的关系,也与信息系统对虚拟身份的识别技术相关。

高考填报志愿是关系到考生前途命运的事情。每个考生都应该提高安全意识,不要向别人包括同窗好友透露自己的账号、密码(口令),填报的时候也应该独立操作。如果每个人都树立起安全意识,维护自身权益,篡改志愿这样的事件很大程度上就能避免。

谁改了我的志愿?

根据以上材料试着讨论:

(1)在未得到他人允许的情况下,能否使用通过非正常渠道获取的口令登录他人的系统

(2)在用户使用系统的过程中,口令起到了认证和保护的作用,人们应如何保护自己的口令安全

(3)由于口令安全等级不高,人们还可以采用哪些方法进行身份鉴别

(4)信息系统如何做到既识别虚拟身份又识别真实身份

问题与讨论

身份认证用于检验访问者身份的合法性,控制哪些用户能够登录系统并获取系统资源,有效的身份识别是信息安全的保障。

管制和约束

访问者

数据

信息系统

身份认证——目的

身份认证是用户在进入系统或访问受限数据资源时,系统对用户身份的鉴别过程。

(1)用户名+口令

(2)依靠生物特征识别

(3)USB Key

身份认证——分类

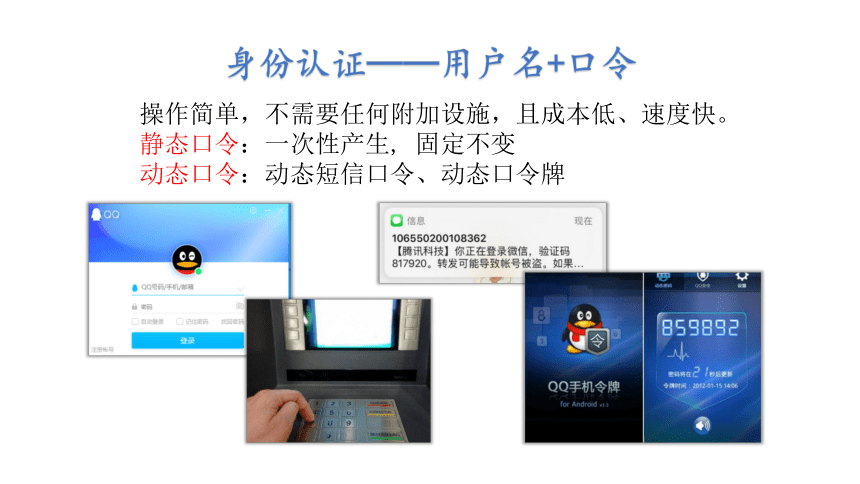

操作简单,不需要任何附加设施,且成本低、速度快。

静态口令:一次性产生, 固定不变

动态口令:动态短信口令、动态口令牌

身份认证——用户名+口令

由于不同的人具有相同生物特征的可能性是极低的,生物特征识别认证技术主要是根据这一点进行身份识别。

该认证技术须事先对用户身上某些生物特征进行采集,将采集到的数据保存到数据库中,在进行身份识别时,将识别得到的特征数据与数据库中已有的特征数据进行比较,从而完成身份识别,达到事先指定的相似度才允许通过。

身份认证——依靠生物特征识别

优点:防伪性能好、随时随地可用

身份认证——依靠生物特征识别

软硬件相结合、一次一密的认证模式,很好地解决了安全性与易用性之间的矛盾。

身份认证—— USB Key

身份认证技术 安全性 易用性 可更换

用户名+口令 低 高 可

生物特征识别 高 高 不可

USB key认证 高 高 可

三类认证技术优缺点

(3)由于口令安全等级不高,人们还可以采用生物特征识别、USB Key认证等方法进行身份鉴别。

(4)信息系统通过引入生物特征识别可以做到既识别虚拟身份又识别真实身份。

访问控制——目的

身份认证

用户是否有权限进入系统使用数据资源

访问控制

用户对数据操作的权限

读取、写入、执行、删除、追加

系统对用户身份及其所属的预先定义的策略组,用以限制其使用数据资源的手段。

访问控制——概述

提出访问资源的具体请求或发起者,通常指用户或依照用户执行的指令。

被访问的资源,

即需要保护的资源

也称为授权,允许对资源执行的具体操作,主要是读、写、删除、拒绝访问等

基本功能:

保证合法用户访问受保护的系统资源

防止非法用户访问受保护的系统资源

防止合法用户访问非授权的系统资源

访问控制——功能及原理

为了保证访问系统资源的用户是合法的,不同权限的用户所拥有的数据范围不一样,通常由系统管理员通过对用户账号权限大小的设置来管理数据的安全。

访问控制——用户账户管理

用户

角色

权限

李老师

张老师

王老师

教务组

班主任

政教组

创建、删除学生

学生学习表现

学生品德行为

学生请假

关于用户权限授予策略具体如下:

①系统管理员应根据各部门不同用户业务的实际需求对访问系统的用户分别建立账户或组策略,分别施行授予或撤销管理措施和执行过程。

以学校电子班牌应用系统为例,其用户账户组成主要有:系统管理员、行政组、教务组、年级组、班主任组、普通教师组等,不同的账户访问全校师生数据库的权限是不同的。

②系统管理员授予用户的身份应具有唯一性,不允许多人共享一个账户。

③对系统中任何用户的登录都应进行身份识别。身份识别的技术应根据用户所处的部门和拥有的权限大小来确定。

④保证有足够的口令强度和防攻击能力,确保核心数据的访问安全。用户必须使用符合系统管理要求的口令,并妥善保护好自己的口令。系统管理员要经常对特殊权限账号的用户和部门进行核查,及时收回不再使用的账号。

访问控制——用户账户管理

课堂小结

一、身份认证

用户名+口令

依靠生物特征识别

USB Key

二、访问控制

三要素:主体、客体、控制策略

功能及原理

用户账户管理:用户权限授予策略

课后探究

近年来,指纹识别技术在各行各业得到广泛应用,例如,带有指纹识别功能的手机、指纹门禁系统、指纹签到系统等。请上网查找资料,完成一篇关于指纹识别系统工作原理的报告,并进行展示交流。

再见

3.2.2 身份认证与安全

请同学们结合自身经历,思考在哪些场景下会使用口令?

登录聊天账号、ATM取款、电脑开机、门禁开门

口令被盗会带来哪些风险?

如何保护自己的口令安全?

口令的应用场景

高考志愿遭篡改事件时有发生。某校高三考生田某、许某被同班同学陈某篡改了高考志愿,某地考生常某的高考志愿也被其同学郭某篡改……涉事者既有考生的同学,也有教师,对受害考生造成极大困扰。纵观近年来发生的高考志愿被篡改事件,账号和密码泄露往往是直接原因。这与被篡改者自身疏忽大意有很大的关系,也与信息系统对虚拟身份的识别技术相关。

高考填报志愿是关系到考生前途命运的事情。每个考生都应该提高安全意识,不要向别人包括同窗好友透露自己的账号、密码(口令),填报的时候也应该独立操作。如果每个人都树立起安全意识,维护自身权益,篡改志愿这样的事件很大程度上就能避免。

谁改了我的志愿?

根据以上材料试着讨论:

(1)在未得到他人允许的情况下,能否使用通过非正常渠道获取的口令登录他人的系统

(2)在用户使用系统的过程中,口令起到了认证和保护的作用,人们应如何保护自己的口令安全

(3)由于口令安全等级不高,人们还可以采用哪些方法进行身份鉴别

(4)信息系统如何做到既识别虚拟身份又识别真实身份

问题与讨论

身份认证用于检验访问者身份的合法性,控制哪些用户能够登录系统并获取系统资源,有效的身份识别是信息安全的保障。

管制和约束

访问者

数据

信息系统

身份认证——目的

身份认证是用户在进入系统或访问受限数据资源时,系统对用户身份的鉴别过程。

(1)用户名+口令

(2)依靠生物特征识别

(3)USB Key

身份认证——分类

操作简单,不需要任何附加设施,且成本低、速度快。

静态口令:一次性产生, 固定不变

动态口令:动态短信口令、动态口令牌

身份认证——用户名+口令

由于不同的人具有相同生物特征的可能性是极低的,生物特征识别认证技术主要是根据这一点进行身份识别。

该认证技术须事先对用户身上某些生物特征进行采集,将采集到的数据保存到数据库中,在进行身份识别时,将识别得到的特征数据与数据库中已有的特征数据进行比较,从而完成身份识别,达到事先指定的相似度才允许通过。

身份认证——依靠生物特征识别

优点:防伪性能好、随时随地可用

身份认证——依靠生物特征识别

软硬件相结合、一次一密的认证模式,很好地解决了安全性与易用性之间的矛盾。

身份认证—— USB Key

身份认证技术 安全性 易用性 可更换

用户名+口令 低 高 可

生物特征识别 高 高 不可

USB key认证 高 高 可

三类认证技术优缺点

(3)由于口令安全等级不高,人们还可以采用生物特征识别、USB Key认证等方法进行身份鉴别。

(4)信息系统通过引入生物特征识别可以做到既识别虚拟身份又识别真实身份。

访问控制——目的

身份认证

用户是否有权限进入系统使用数据资源

访问控制

用户对数据操作的权限

读取、写入、执行、删除、追加

系统对用户身份及其所属的预先定义的策略组,用以限制其使用数据资源的手段。

访问控制——概述

提出访问资源的具体请求或发起者,通常指用户或依照用户执行的指令。

被访问的资源,

即需要保护的资源

也称为授权,允许对资源执行的具体操作,主要是读、写、删除、拒绝访问等

基本功能:

保证合法用户访问受保护的系统资源

防止非法用户访问受保护的系统资源

防止合法用户访问非授权的系统资源

访问控制——功能及原理

为了保证访问系统资源的用户是合法的,不同权限的用户所拥有的数据范围不一样,通常由系统管理员通过对用户账号权限大小的设置来管理数据的安全。

访问控制——用户账户管理

用户

角色

权限

李老师

张老师

王老师

教务组

班主任

政教组

创建、删除学生

学生学习表现

学生品德行为

学生请假

关于用户权限授予策略具体如下:

①系统管理员应根据各部门不同用户业务的实际需求对访问系统的用户分别建立账户或组策略,分别施行授予或撤销管理措施和执行过程。

以学校电子班牌应用系统为例,其用户账户组成主要有:系统管理员、行政组、教务组、年级组、班主任组、普通教师组等,不同的账户访问全校师生数据库的权限是不同的。

②系统管理员授予用户的身份应具有唯一性,不允许多人共享一个账户。

③对系统中任何用户的登录都应进行身份识别。身份识别的技术应根据用户所处的部门和拥有的权限大小来确定。

④保证有足够的口令强度和防攻击能力,确保核心数据的访问安全。用户必须使用符合系统管理要求的口令,并妥善保护好自己的口令。系统管理员要经常对特殊权限账号的用户和部门进行核查,及时收回不再使用的账号。

访问控制——用户账户管理

课堂小结

一、身份认证

用户名+口令

依靠生物特征识别

USB Key

二、访问控制

三要素:主体、客体、控制策略

功能及原理

用户账户管理:用户权限授予策略

课后探究

近年来,指纹识别技术在各行各业得到广泛应用,例如,带有指纹识别功能的手机、指纹门禁系统、指纹签到系统等。请上网查找资料,完成一篇关于指纹识别系统工作原理的报告,并进行展示交流。

再见